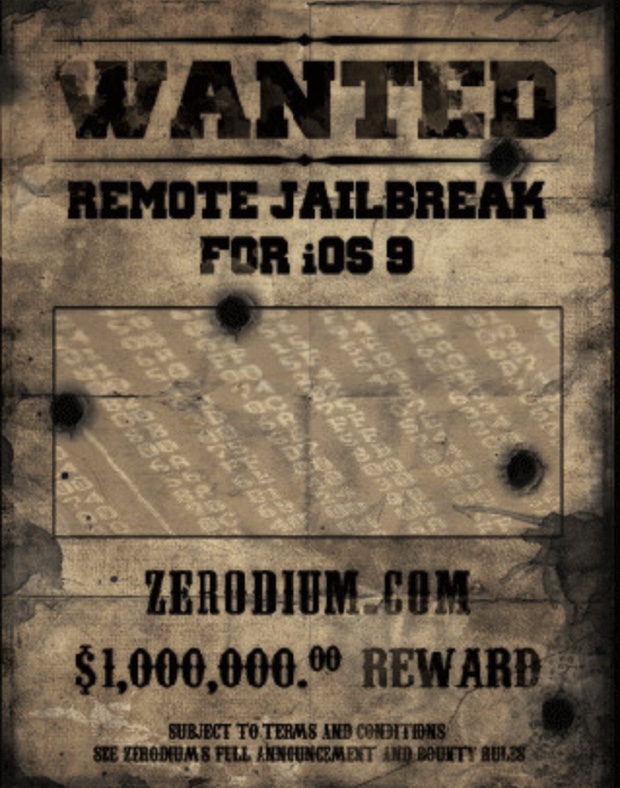

A settembre di quest’anno Zerodium, spregiudicata startup che non comunica le vulnerabilità ai costruttori, ma le vende ai migliori offerenti, aveva messo in palio un milione di dollari a chi fosse riuscito a scovare vulnerabilità e attivare in remoto il jailbreak di iOS 9, passando per Safari o Chrome o funzioni di messaggistica (SMS o MMS) che si appoggiavano all’invio di file multimediali.

I partecipanti avrebbero dovuto individuare un modo per eseguire il jailbreak in remoto di iPhone o iPad con l’ultima versione del sistema operativo iOS (iOS 9.1 e 9.2b) permettendo all’attacker di installare qualsiasi applicazione sfruttando il massimo dei privilegi. L’exploit iniziale, stando ai termini della sfida, doveva sfruttare vulnerabilità di Safari, Chrome, di messaggi di testo o multimediali.

Ciò che rende particolarmente complessa la sfida è l’applicazione del jailbreak senza avere il dispositivo in mano, ma sfruttando solo vulnerabilità in remoto. Fino a fine ottobre nessuno era riuscito a vincere la sfida; Zerodium aveva ad ogni modo affermato di essere in contatto con due diversi team ma che entrambi erano bloccati dagli stessi ostacoli. L’attivazione del jailbreak via Safario o Chrome ha richiesto l’individuazione di più exploit, ma alla fine sembra che la sfida sia stata vinta e uno dei team ha inviato la soluzione poche ore prima della chiusura della “gara”. A quanto pare il team che ha vinto è riuscito a individuare delle vulnerabilità in Chrome e iOS che hanno permesso di bypassare le varie limitazioni e consentire il jailbreak completo (untethered) via browser. Se vero, è un’importante scoperta, giacché da iOS 7 in poi nessuno era riuscito nell’impresa.

L’obiettivo di Zerodium è acquistare vulnerabilità zero-day (sfruttabili sin dalla loro scoperta) per venderle probabilmente ai migliori offerenti. Tra i potenziali clienti: NSA, CIA, FBI e simili che non hanno problemi a pagare cifre molto superiori al milione di dollari messo in palio. Non è stato reso noto il nome del team che ha vinto il premio e neanche altri dettagli sugli exploit individuati. C’è anche chi nutre dubbi sull’affermazione; ad esempio Jonathan Zdziarski, ricercatore esperto che da anni si occupa di sicurezza iOS, sostiene che è utile nutrire un certo scetticismo fino a quando non ci saranno prove concrete della fattibilità dell’attacco. Se la potenziale vulnerabilità sarà confermata, ovviamente Apple non perderà tempo e patch specifiche saranno rilasciate non appena si saprà qualche dettaglio in più.