Ricercatori specializzati in sicurezza hanno individuato un malware che in precedenza prendeva di mira gli utenti di PC con Windows e ora convertito anche per gli utenti Mac. Si chiama XLoader ed è a sua volta una variante di un virus per PC in precedenza noto come Formbook.

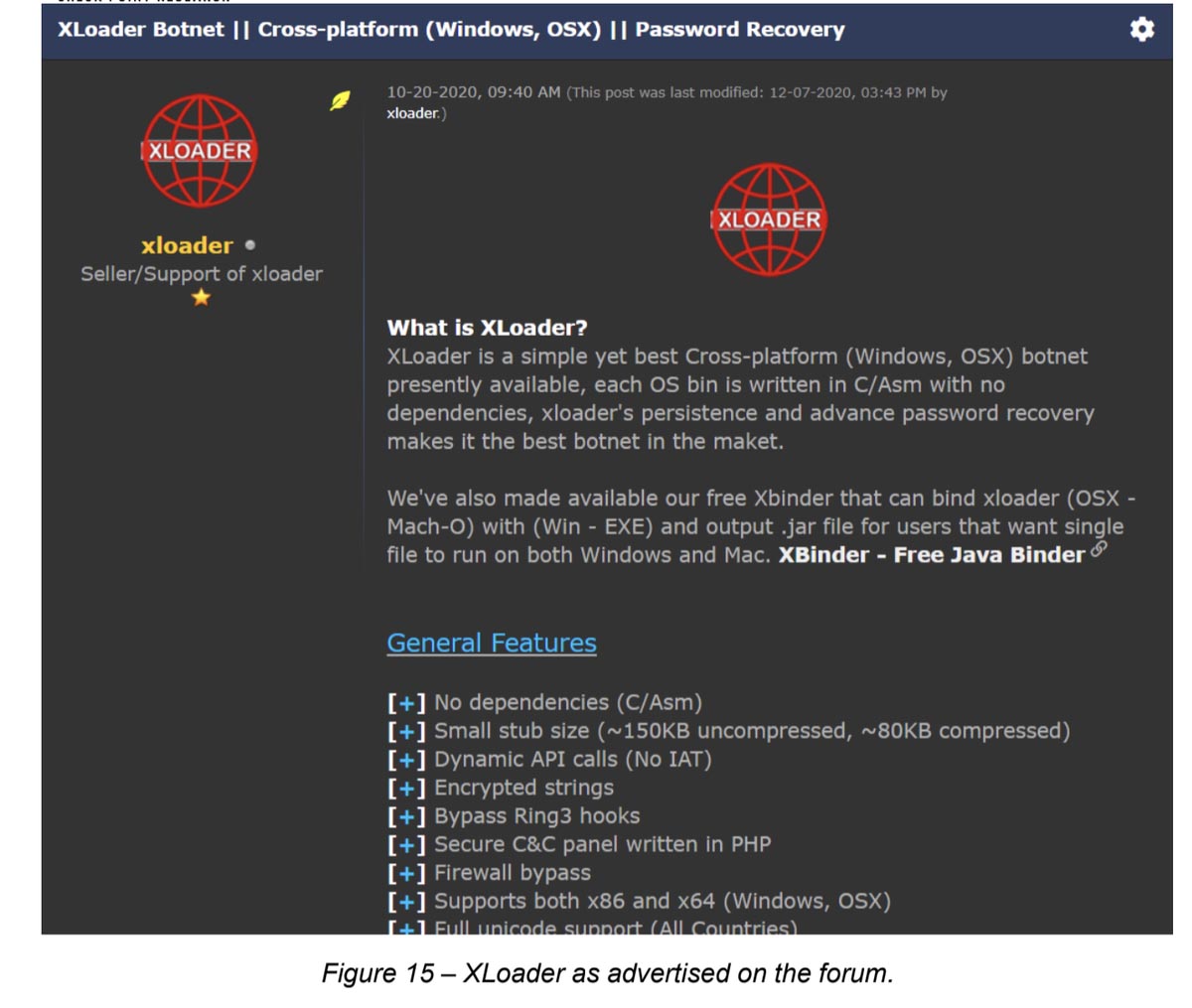

Formbook era un tempo disponibili in forum underground per meno di 29$ al mese su abbonamento. Lo sviluppatore del malware, noto come ng-Coder,, ha interrotto la vendita del malware circa quattro anni addietro ma è poi riapparso con un nuovo nome XLoader.

I ricercatori di Check Point Research (CPR) riferiscono di avere analizzato il malware negli ultimi sei mesi, individuando il codice base di Formbook ma anche cambiamenti sostanziali quali la possibilità di prendere di mira sistemi macOS.

La catena di infezione sfrutta tecniche di phishing, inviando email che invitano gli utenti ad aprire allegati quali ad esempio documenti Microsoft Office nei quali è nascosto il malware.

XLoader monitora l’uso di software per il controllo remoto, memorizza quanto l’utente digita sulla tastiera, può catturare schermate ed eseguire attività di esfiltrazione dei dati al fine, ad esempio, di rubare i dati di accesso a determinati account. Il malware offre funzionalità di command-and-control (C2), sfruttando qualcosa come 90.000 domini nelle comunicazioni di rete, 1300 dei quali beacon usati per il tracciamento. “Gli altri 88.000 domini appartengono a siti legittimi ai quali il malware invia traffico malevolo”, spiega CPR. “Questo costringe i vendor di sicurezza ad affrontare il dilemma di come determinare quali siano i reali server di comando e controllo (C&C) e non identificare come falsi-positivi (malevoli) siti legittimi”.

XLoader è stato disponibile in forum underground, venduto con licenza a prezzo variabile dai 59$ ai 129$, a seconda del periodo di abbonamento e se il cliente vuole la versione Windows o anche quella Mac.

Cybercriminali da 69 diverse nazioni avrebbero richiesto accesso al malware, gestito da un server C2 centralizzato; la metà degli utenti vittime del malware in questione sono al momento residenti negli Stati Uniti.

Il consiglio è quello di sempre: non aprite allegati inviati da sconosciuti, non digitate la password dell’utente amministratore al primo software che la chiede e seguite i nostri suggerimenti riportati a questo indirizzo.

![iGuide per i regali di Natale - macitynet..ti CTA Natale iGuida [per Settimio] - macitynet.it](https://www.macitynet.it/wp-content/uploads/2025/12/regali-di-natale-consigli-di-macitynet.jpg)