Con l’ultimo update di Windows, Microsoft ha corretto un bug indicato come i più gravi di sempre. La vulnerabilità – etichetta nei database del settore come CVE-2020-1472 – è stata chiusa con l’ultimo imporante update ed è indicata il livello di gravità massimo (10).

I ricercatori di Secure l’hanno denominata “Zerologon” e spiegano che consentiva di ottenere l’elevazione dei privilegi su u Netlogon (protocollo per l’autenticazione degli utenti) minacciando le reti aziendali basate su Windows e permettendo ai cybercriminali di modificare i domini Active Directory.

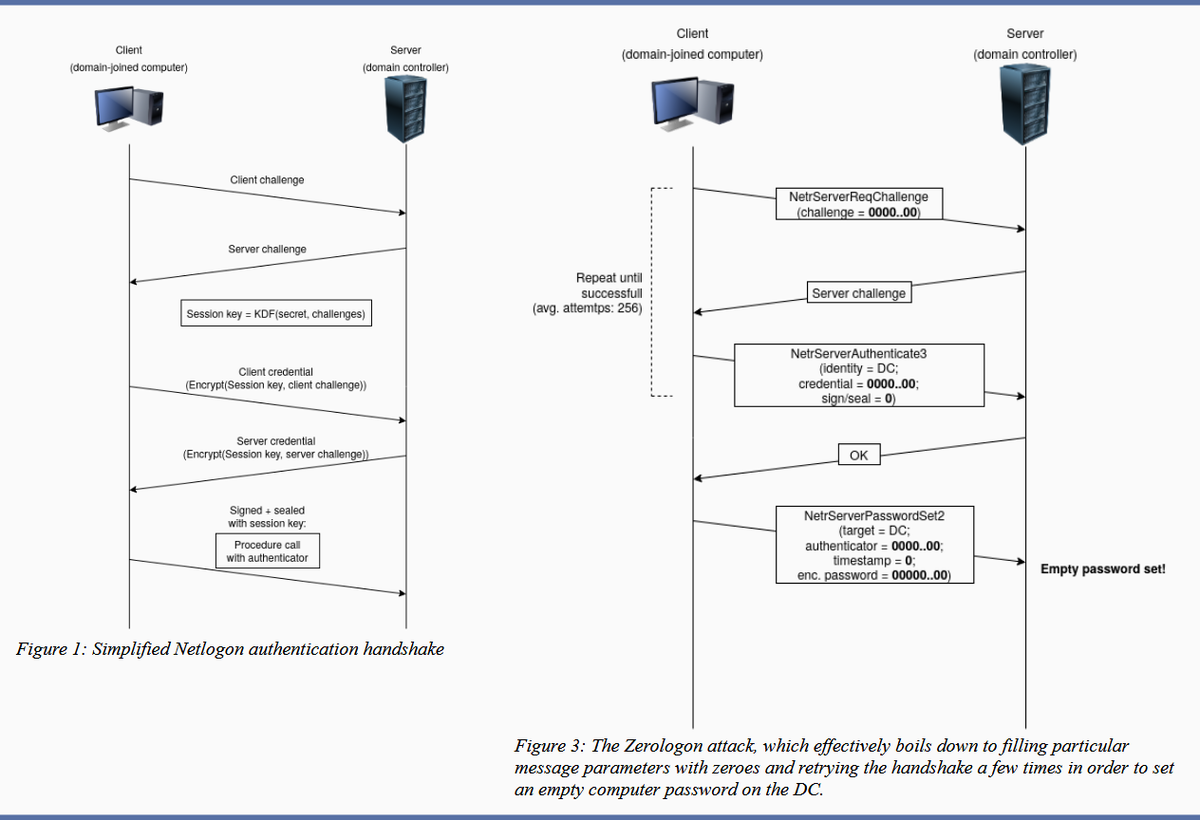

Secondo quanto riferito dai ricercatori, la vulnerabilità renderebbe inutile l’autenticazione protetta nei domini Active Directory consentendo a cybercriminali di inviare dei token di autenticazione da remoto aggirando l’algoritmo che si occupa della cifratura del servizio Netlogon.

Era possibile immettere come valore di un determinato parametro una stringa composta da soli numeri zero, e in cinque passaggi disattivare la password del server del dominio Active Directory per ottenere il controllo della rete.

Come è facile immaginare, ottenuto controllo della rete è possibile installare software malevoli ai PC collegati e controllarli da remoto. Il consiglio è quello di installare tutti gli update di sicurezza proposti dal sistema di aggiornamenti.

Microsoft ha predisposto una ulteriore patch per negare a possibilità di autenticazione su alcuni dispositivi. Secura ha messo a disposizione uno script Python per gli amministratori IT che consente di individuare se il proprio controller di dominio è completo o meno de i fix rilasciati da Microsoft.

Tutti gli articoli di macitynet dedicati alla sicurezza sono disponibili da questa pagina.