La cifratura completa dei dischi comporta generalmente vantaggi come la possibilità di custodire in sicurezza documenti con informazioni riservate o personali, rendendo molto complicato accedere a dati che è importante non divulgare.

Tutti i moderni sistemi operativi offrono funzioni per abilitare la cifratura completa del disco (FDE, Full Disk Encryption) consentendo di protegge i dati nel caso in cui il dispositivo vada a finire in mani sbagliati; in Windows la cifratura completa del disco si chiama BitLocker, l’equivalente su macOS è FileVault, e anche su Linux non mancano sistemi che permettono di criptare i dischi, decifrando l’accesso durante le prime fasi del boot.

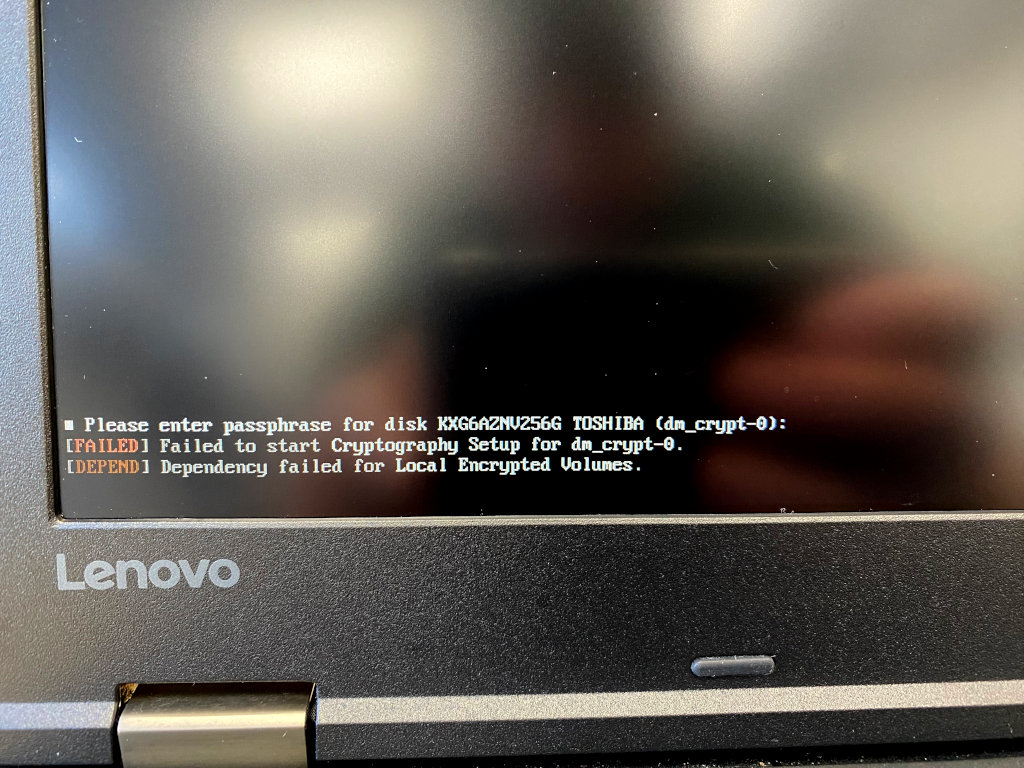

Il BitLocker in Windows sfrutta funzionalità di sicurezza del TPM (Trusted Platform Module), un componente hardware da tempo di serie in molti dispositivi, utilizzabile per crittografare l’unità del sistema operativo. Micheal Fincham, specialista in sicurezza, spiega che, in caso di problemi all’avvio (es. file di sistema corrotti), su Linux è possibile richiamare una console di recovering: tenendo premuto il tasto Invio è in pratica possibile bypassare l’ambiente di boot che dovrebbe impedire l’accesso al sistema cifrato.

Quando la chiavetta apre pure il disco cifrato

Per chi non è abbastanza bravo e veloce a premere al momento giusto il tasto, è stata creata anche una chiavetta ad hoc, che ha l’unico scopo di consentire l’avvio del computer, simulare la pressione del tasto Enter ripetutamente (molto più velocemente do quanto potrebbe fare un essere umano) e, dopo pochi minuti, ottenere l’accesso con i permessi di root, in altre parole come amministratore con i massimi privilegi.

Il perché questo accade, lo spiega l’esperto di sicurezza ma, semplificando, dipendenze software fanno in modo che la pressione ripetuta del tasto Invio porti systemd (il daemon per gestione e la configurazione dei sistemi operativi Unix-like) a presentare la console di recovering in modalità di accesso root (per consentire all’amministratore di intervenire), tenendo conto anche della password memorizzata nel TPM.

La falla può sembrare un po’ ridicola (l’esperto indica alcuni suggerimenti che potrebbero permette in futuro di evitare il problema) ma evidenzia come la sicurezza perfetta non esista (soprattutto quando è possibile accedere fisicamente ad un computer), rendendo necessario, in particolare per le aziende, dotarsi di soluzioni di prevenzione sempre più complesse; bisogna tenere conto che basare la sicurezza informatica su controlli preventivi non è più sufficiente e che qualsiasi software, per sua natura, è imperfetto e che con attacchi mirati è in molti casi possibile superare anche le difese più complesse.

Per tutte le notizie sulla sicurezza informatica vi rimandiamo a questa sezione di macitynet.