Stefan Esser, un ricercatore tedesco esperto in sicurezza informatica, ha individuato una vulnerabilità in OS X; sfruttando questa falla è teoricamente possibile scalare i privilegi utente e mettere a rischio il sistema operativo. Il problema riguarda tecnicamente il dynamic linker dyld e la variabile ambiente DYLD_PRINT_TO_FILE che consente di inviare il logging degli errori verso un file.

“Quando questa variabile è aggiunta, le tipiche misure di salvaguardia richieste nell’uso del dynamic linker non sono tenute in considerazione ed è possibile sfruttarla per la manipolazione di binari con permessi impostati come SUID” spiega Esser. È in pratica possibile aprire o creare file arbitrari di proprietà dell’utente root in qualsiasi punto del file system.

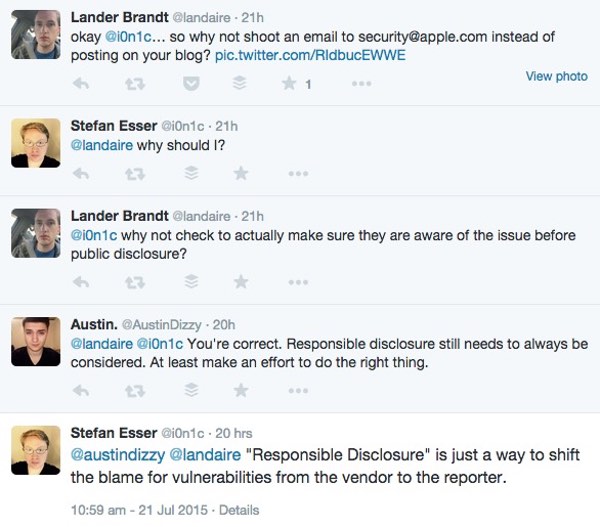

Esser ha pubblicato la vulnerabilità zero-day senza avvisare in anticipo Apple ed è stato a questo proposito criticato da altri esperti in sicurezza. La prassi comune di segnalare le vulnerabilità direttamente al venditore è nell’interesse di tutti. Questa consuetudine aiuta a garantire che gli utenti ricevano aggiornamenti completi e di elevata qualità per risolvere le vulnerabilità di protezione, evitando l’esposizione ad attacchi dannosi durante lo sviluppo dell’aggiornamento. Quando si scopre un problema di sicurezza è prassi segnalare un problema prima al produttore, chiarirne l’ambito e l’impatto, nonché fornire indicazioni prescrittive. Solo se il produttore tarda a rilasciare patch specifiche, si rende allora pubblico il problema per spingere gli sviluppatori ad affrontare il problema con più fretta possibile.

La vulnerabilità in questione non è ad ogni modo presente nella beta di OS X 10.11 El Capitan, segno che probabilmente Apple è a conoscenza del problema e dunque una patch non dovrebbe tardare ad arrivare.