Un hacker che, in quattro e quattr’otto e con il solo computer tra le mani, riesce ad hackerare un sistema a distanza: sembra una scena da film, come quella celebre di David Levinson che “mette il raffreddore” all’astronave di alieni invasori della Terra in Independence Day, eppure fino a pochi mesi fa si sarebbe potuto fare davvero per controllare un qualsiasi iPhone nelle vicinanze, sfruttando una grave falla in un protocollo di Apple.

Un incubo per tutti quelli che ne hanno quotidianamente uno in tasca, ma se il dispositivo è sempre stato aggiornato non dovrebbero esserci problemi. Il condizionale è d’obbligo perché, sebbene chi l’ha scoperta non ha prove che qualcuno abbia effettivamente sfruttato questa falla di Apple, si tratta di una possibilità seppur remota che non va esclusa. Ma andiamo con ordine.

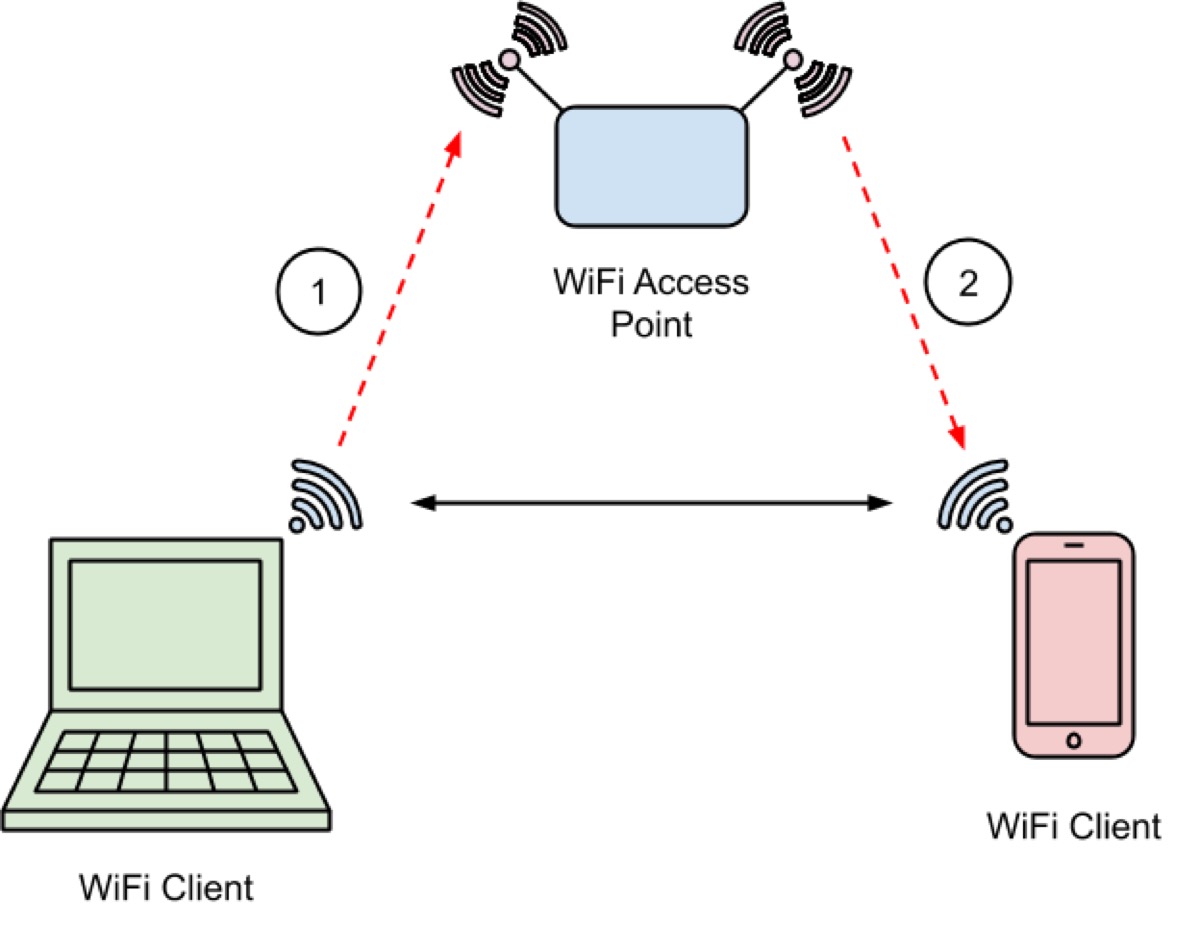

Tutto inizia nel 2018 quando Apple distribuisce una versione di iOS dove, tra una riga di codice e l’altra, il ricercatore di sicurezza Ian Beer, impegnato nel Project Zero di Google, trova qualche indizio nella cache del kernel. Inizia così un sudato lavoro investigativo che lo porta al risultato tanto atteso dopo ben sei mesi di ricerche e tentativi. Tutto sta in AWDL, acronimo del protocollo Apple Wireless Direct Link utilizzato da iPhone, iPad, Mac ed Apple Watch per creare una rete mesh utilizzata da funzioni come AirPlay, AirDrop, per il trasferimento senza fili dei file, e Sidecar, con la quale si trasforma il tablet in uno schermo secondario del Mac.

Beer, come spiega in un lunghissimo post sul suo blog dove illlustra nei dettagli il funzionamento della falla di Apple, non solo ha trovato il modo di sfruttare questo protocollo, ma anche quello per forzarne l’attivazione anche se è stato interrotto in precedenza. Per farla breve, la falla che poi Apple ha risolto con la versione di iOS distribuita pubblicamente lo scorso maggio, consentiva a un potenziale attaccante di prendere il controllo di tutti gli iPhone nelle vicinanze senza neppure toccarli. Una volta dentro, si potevano leggere e copiare email e messaggi, scaricare foto e video e, cosa ancor peggiore, trasformare l’iPhone in una cimice spiando attraverso i microfoni e le videocamere.

Come detto non ci sono prove che qualcuno abbia sfruttato questa falla di Apple per accedere agli iPhone, ma come dice il ricercatore, il fatto che sia esistita non va preso alla leggera. Non bisogna cioè pensare che qualcuno abbia passato sei mesi della propria vita per hackerargli l’iPhone – spiega – ma piuttosto che una persona, lavorando da sola nella propria camera da letto, è stata in grado di trovare il modo di compromettere in maniera seria i dati di tutti gli utenti iPhone con cui sarebbe poi entrato in contatto. «Immaginate il senso di potere che deve provare un hacker con una tale capacità. Mentre noi riversiamo sempre di più la nostra anima su questi dispositivi, c’è qualcuno là fuori che potrebbe fare tesoro di tutte queste informazioni da vittime completamente ignare della cosa».

Come dicevamo, allo stato attuale se sul vostro iPhone è installato iOS 12.4.7 (è nel changelog di questo aggiornamento infatti che il nome di Beer compare tra i ricercatori che hanno aiutato Apple a risolvere il bug) o una versione successiva del sistema operativo, potete stare tranquilli. Come spiega Apple, ormai sono davvero pochi i dispositivi attivi che utilizzano una versione precedente del sistema operativo, per di più bisogna trovarsi nel raggio WiFi del dispositivo per poterlo controllare a distanza. Ma per quei pochi, aggiungiamo noi, il pericolo ora è concreto e ben documentato dal ricercatore sul suo blog.

Tutti gli articoli di macitynet che parlano di iPhone, iPad, Mac, Apple Watch e Apple TV sono disponibili ai rispettivi collegamenti.