Il sito CultOfMac segnala il primo nuovo malware individuato nel 2018 per Mac. I ricercatori che si occupano di sicurezza l’hanno ribattezzato “OSX/MaMi” ed è simile a “DNSChanger”, un malware per Windows che nel 2012 colpì diversi utenti.

Patrick Wardle, hacker ex dipendente della NSA, afferma che OSX/MaMi può essere sfruttato dagli attacker per rubare informazioni personali presenti sul computer della vittima. “Non è particolarmente avanzato” scrive Wardle “ma altera i sistemi infetti con modalità malevole e persistenti”. “Istallando un nuovo certificato root e dirottando i server DNS, l’attacker è in grado di effettuare azioni losche come ad esempio attacchi Man-in-the-Middle (un attacco in cui un hacker o uno strumento malevolo si introduce tra vittima e server), probabilmente per rubare credenziali o visualizzare annunci pubblicitari).

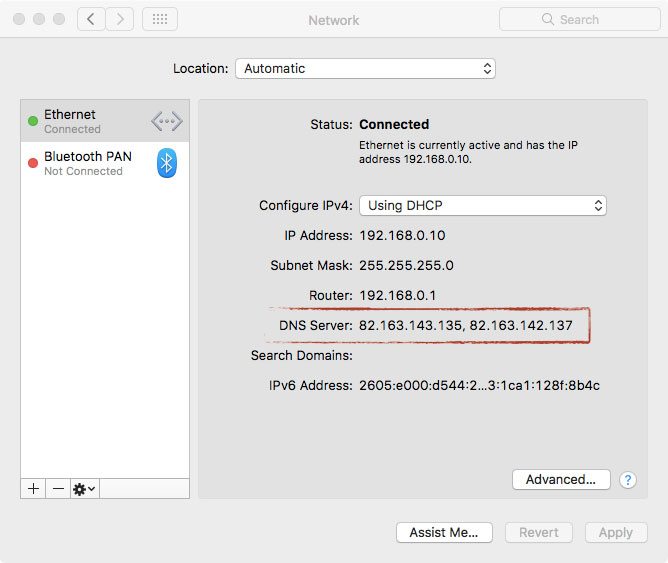

Non è al momento chiaro chi si nasconde dietro OSX/MaMi e come si diffonde. I metodi di distribuzione consistono probabilmente in meccanismi di phishing che ad esempio invitano l’utente a scaricare ed eseguire qualcosa allegato a un messaggio di posta elettronica convincendolo a indicare nome utente e password dell’utente amministratore. È possibile verificare facilmente la presenza del malware: basta aprire le Preferenze di Sistema, selezionare Network e nella sezione “Avanzate” verificare in “DNS” la presenza dei server, cambiati in 82.163.143.135 e 82.163.142.137.

Se nel vostro sistema sono impostati come DNS questi due indirizzi anomali, basta modificarli indicando i DNS suggeriti dal vostro provider o in alternativa quelli di Google (8.8.8.8 e 8.8.4.4) o OpenDNS (208.67.222.222 e 208.67.220.220). I DNS, lo ricordiamo, sono una sorta di elenco telefonico del web che consente di semplificare l’uso del web, associando il nome di un sito con il rispettivo indirizzo IP, permettendo all’utente di digitare il nome del dominio anziché il suo indirizzo IP.

Il malware non è particolarmente avanzato e sembra essere un riadattamento di un esistente malware per Windows. Per rimuovere il certificato di root malevolo basta aprire l’applicazione Accesso Portachiavi, selezionare nella colonna a sinistra la voce “Sistema”: se siete “infetti” nel riquadro a destra vedrete il certificato malevolo “cloudguard.me”: per rimuoverlo basta selezionarlo con il tasto destro del mouse e scegliere “Elimina”.

Come sempre raccomandiamo di non scaricare applicazioni da siti sconosciuti diffidando in paticolare da software che, senza motivo, chiedono di indicare nome utente e password dell’utente amministratore.