Dopo le vulnerabilità nelle CPU denominate Spectre e Meltdown, emerge un nuovo problema legato all’hardware: il sito Betanews riferisce che nei NAS della serie My Cloud di Western Digital è presente una backdoor di serie che consente a chiunque di accedere ai file memorizzati. Basta usare come nome utente e password “mydlinkBRionyg” e “abc12345cba” (entrambi senza virgolette) per avere completo accesso ai file memorizzati sul NAS (lettura, scrittura, cancellazione dei file, esecuzione di comandi).

La falla è stata individuata a giugno del 2017, ma fino a novembre dello scorso anno il noto produttore di dischi rigidi e altre unità sembra essersi preoccupata poco delle possibili conseguenze. Sfruttare una falla di questo tipo è banale per un cybercriminale: è possibile inviare una richiesta sfruttando comandi per l’upload (o il download, conoscendo il nome dei file) che tengono conto di username e password.

James Bercegay, ricercatore di GulfTech Research and Development, esperto in sicurezza informatica, evidenzia l’estrema pericolosità di questa falla, al punto da suggerire di scollegare dalla LAN i NAS in questione. Non è chiaro perché Western Digital abbia integrato un meccanismo che consente di bypassare le protezioni usando come username un nome che contiene la parola “dlink”, un costruttore concorrente. Secondo i ricercatori la ragione potrebbe risiedere nel fatto che in passato i NAS di WD condividevano parte del codice con i dispositivi Sharecenter di D-Link, ma su questi ultimi il costruttore ha integrato un fix specifico nel firmware rilasciato già nel 2014, eliminando il problema della backdoor.

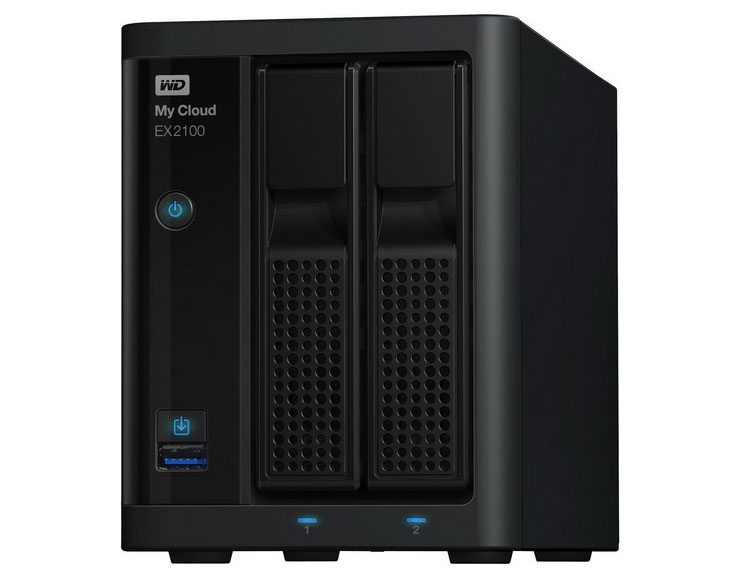

I dispositivi Western Digital My Cloud sui quali è presente il problema sono i seguenti: MyCloud, MyCloudMirror, My Cloud Gen 2, My Cloud PR2100, My Cloud PR4100, My Cloud EX2 Ultra, My Cloud EX2, My Cloud EX4, My Cloud EX2100, My Cloud EX4100, My Cloud DL2100 e My Cloud DL4100. Il problema NON è presente sui dispositivi con il firmware 2.30.165 rilasciato a novembre del 2017.