Microsoft ha annunciato un’iniziativa che mira a mettere un freno ad alcune tipologie di minacce informatiche che hanno come target i computer a livello di firmware e dati conservati in alcune tipologie di memorie.

I Secured-core PC sono realizzati da partner con chip e funzionalità che, a detta di Microsoft, tengono conto delle migliori pratiche sul versante sicurezza isolando i processi del computer dal sistema operativo e dal dispositivo e livelli di attendibilità per il layer firmware o il core-device sui cui è improntato lo stesso Windows.

La multinazionale di Redmond fa sapere che i Secured-core PC saranno offerti da Dell, Dynabook, HP, Lenovo, Panasonic e anche per modelli Surface prodotti dalla stessa Microsoft. Non è ancora disponibile un elenco completo ma tra gli esempi sono citati l’Elite Dragonfly di HP e il Surface Pro X di Microsoft.

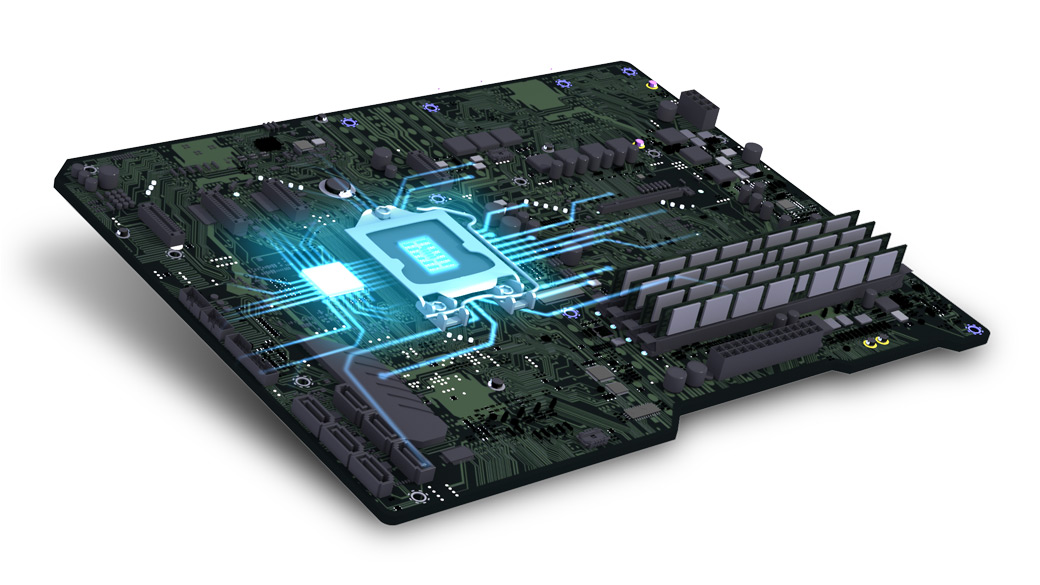

Il firmware è una sequenza di istruzioni integrato direttamente in un componente elettronico. Sui PC è responsabile dell’avvio e dell’interazione con altri componenti; se in qualche modo si riesce a manomettere il firmware, è inutile persino inizializzare dischi e resinstallare il sistema operativo: il software compromesso rimane sempre e comunque nel sistema.

In passato non sono mancati casi di backdoor e malware integrati direttamente nel BIOS (UEFI e no) di alcuni PC, una sorta di punto di congiunzione tra l’hardware e il software. Creare malware di questo tipo non è facile ma attacchi di questo livello sono molto interessanti per vari motivi: le aree di memoria di questa zona sono generalmente ignorate dai software antivirus, la memorizzazione di codice malevolo in quest’area può essere effettuata indipendentemente dal sistema operativo presente sulla macchina da attaccare, le istruzioni presenti in queste zone di memoria sono le prime a essere immediatamente eseguite (all’avvio del computer).

Microsoft fa notare che nel National Vulnerability Database americano, una sorta di dizionario di vulnerabilità e falle di sicurezza note pubblicamente, questo tipo di attacchi cresce sempre di più e il target dei Secured-core PC sono le industrie dei servizi finanziari, enti governativi e l’assistenza sanitaria. Sono pensati anche per lavoratori che hanno la necessità di gestire dati sensibili, proprietà intellettuali o dati che potrebbero essere obiettivo di attentatori.

I PC Secured-core integrano un ulteriore livello di sicurezza al di sotto del sistema operativo in modo da proteggere la fase di avvio da potenziali attacchi al firmware. Il sistema di avvio sicuro di System Guard disponibile nel Centro sicurezza dei PC con Windows permette di tenere conto di specifiche funzionalità hardware offerte da AMD, Intel e Qualcomm. Altro requisito dei PC Secured-core è la Trusted Platform Module (TPM) 2.0, progettata per offrire funzioni correlate alla sicurezza basate su hardware. I chip TPM sono “cryptoprocessor”, progettati per eseguire operazioni di crittografia. Questo tipo di chip include più meccanismi di sicurezza fisica in grado di proteggerli da manomissioni; malware non dovrebbero essere in grado di manomettere le funzioni di sicurezza del TPM e garantire l’integrità del sistema.

Windows consente inoltre di monitorare potenziali attacchi al firmware mediante anche la System Management Mode (SMM), una speciale modalità operativa della CPU che permette il caricamento di istruzioni a basso livello.