Un cybercriminale sta mettendo in vendita password che consentirebbero di accedere alle mail di centinaia di dirigenti di varie imprese, quelli che in gergo si chiamano dirigenti di livello C, titoli esecutivi di alto livello con la posizione “C” come capo.

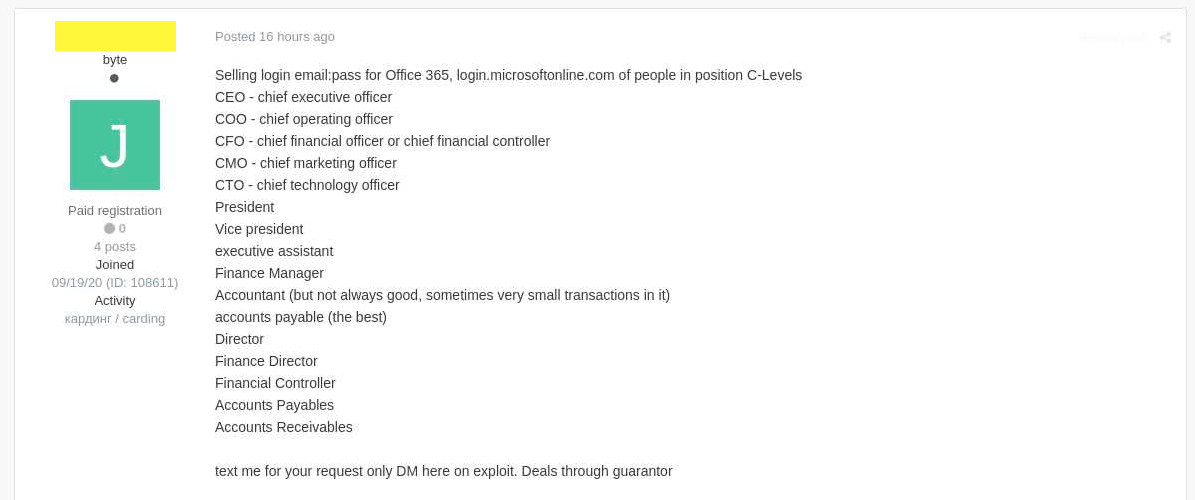

I dati sono in vendita su un forum underground con accesso riservato ad hacker di lingua russa. A riferirlo è ZDNet spiegando che il malintenzionato vende combinazioni di mail e password per account Office 365 e Microsoft, affermando di essere in possesso dei dati di accesso di dirigenti di alto livello che occupano posizioni quali: CEO (amministratore delegato), COO (direttore operativo), CFO (direttore finanziario), CMO (direttore responsabile delle attività di marketing) e così via.

Gli accessi a ciascuno di questi account sono venduti con prezzi che variano dai 100$ ai 1500$, in base alle dimensioni dell’azienda target e al ruolo ricoperto dall’utente target in tale azienda.

Una fonte della comunità che si occupa di cyber-sicurezza si è messa in contatto con il venditore per ottenere campioni dei dati che questo afferma di possedere e ha confermato la veridicità di tali affermazioni con due account: quello del CEO di una azienda software statunitense di medie dimensioni e con il CFO di una catena di negozi al dettaglio in Europa. Le due persone in questione sono state informate del problema, ma l’inconveniente potrebbe riguarda a questo punto molte altre persone. Il venditore non ha voluto indicare in che modo ha ottenuto i dati di accesso, ma afferma di avere le credenziali di centinaia di altri utenti.

KELA, un’agenzia di Cyber Intelligence, afferma che lo stesso cybercriminale ha in passato espresso interesse per ottenere log di Azor, un trojan diffuso negli anni passati, in gradi di rubare credenziali.

Come è facile immaginare, le credenziali di manager e dirigenti di aziende varie, sono di grande interesse per i cybercriminali, dati che possono monetizzare in vari modi, oltre a consentire loro di inviare messaggi presentati come se partissero davvero dai dirigenti. Le truffe denominate Business E-mail Compromise (BEC), possono costare care, permettendo di diffondere spam e bypassare i filtri. A ottobre dello scorso anno una filiale della Toyota Boshoku Corporation è stata colpita da questa truffa, subendo danni per circa 4 miliardi di yen (più di 37 milioni di dollari). A alcuni criminali informatici sconosciuti hanno lanciato un attacco BEC, inviando istruzioni per far partire un bonifico bancario fraudolento che qualcuno in legittime.

Il consiglio per proteggere gli account mail è quello di sempre: sfruttare meccanismi quali l’autenticazione a due fattori. Con questa protezione, tipicamente il proprio account è accessibile solo da noi su un dispositivo registrato o sul web. Quando vogliamo accedere a un nuovo dispositivo per la prima volta, bisogna fornire due informazioni: la password e il codice di verifica che viene visualizzato automaticamente sui dispositivi registrati o inviato al proprio numero di telefono. Immettendo il codice, confermiamo di aver autorizzato il nuovo dispositivo.

Tutti gli articoli di macitynet dedicati alla sicurezza sono disponibili da questa pagina.