Ricercatori di di sicurezza di Kaspersky hanno individuato Loapi un malware per dispositivi Android che segretemente si occupa del mining di criptovalute sfruttando pesantemente il processore, al punto che la batteria del dispositivo si scalderebbe così tanto fino al punto di morire.

I ricercatori spiegano che gli utenti vengono infettati dal Trojan Loapi cliccando su un banner pubblicitario. scaricando un antivirus fasullo o un’app per soli adulti (sono questi i metodi più comuni di diffusione del Trojan). Dopo l’installazione, Loapi richiede i diritti di amministratore e non accetta un no come risposta: sullo schermo iniziano ad apparire notifiche su notifiche fino a quando l’utente, esasperato, cede e clicca su Ok.

“Se successivamente lo smartphone cerca di revocare alla app i diritti di amministratore, il Trojan blocca lo schermo e chiude la finestra delle impostazioni”. “Se l’utente cerca di scaricare app che si occupano di proteggere il dispositivo (ad esempio, un antivirus vero), Loapi fa i modo che l’app sembri dannosa e ne richiede la rimozione. Di nuovo arriva una valanga di notifiche, fino a quando l’utente getta la spugna e acconsente”.

La struttura modulare permette a Loapi di cambiare le sue funzionalità e diventare un server in remoto di vari comandi, in grado di scaricare e installare autonomamente gli add-on necessari. Può riempiere senza sosta gli smartphone infetti di banner e ad video ma anche scaricare e installare altre app, cliccare su link e aprire pagine di Facebook, Instagram e Vkontakte (principalmente per aumentare la popolarità di queste pagine).

Un altro modulo del Trojan obbliga gli utenti a iscriversi a servizi a pagamento. Tali iscrizioni normalmente devono essere confermate via SMS, ma non è un ostacolo che sembra fermare Loapi. Grazie a un altro modulo, il Trojan invia un messaggio di testo a un numero in particolare e senza che l’utente se ne accorga. Inoltre, tutti i messaggi (in entrata e in uscita) vengono cancellati immediatamente.

Il Trojan può trasformare il telefono in uno zombie sfruttandolo per attacchi DDoS contro altre risorse Web. Loapi utilizza un server proxy integrato e invia richieste HTTP dal dispositivo infetto.

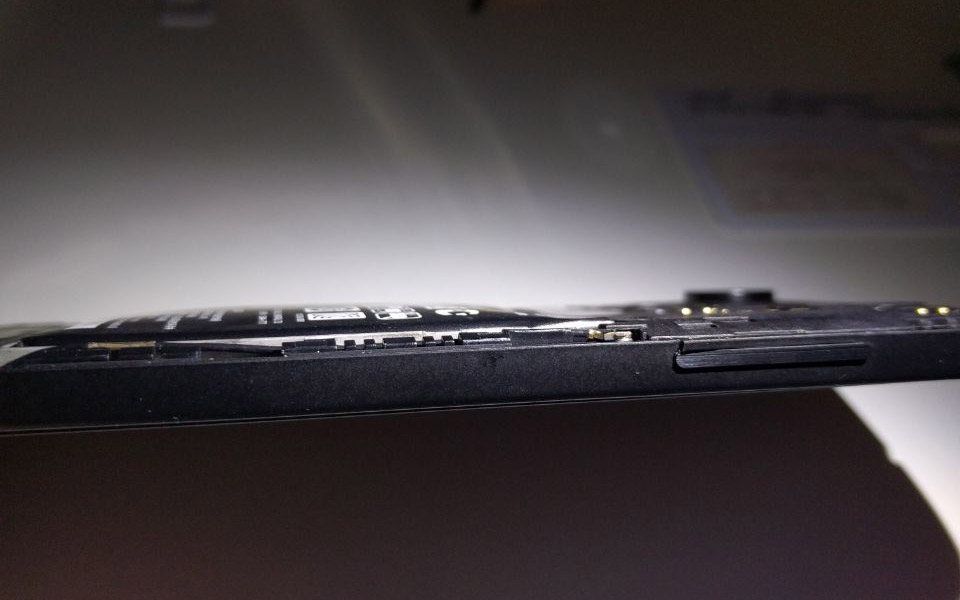

La parte più interessante è ad ogni modo il mining “involontario” (all’insaputa dell’utente) di criptomonete, attività che può surriscaldare il dispositivo per via dell’uso eccessivo e prolungato del processore. Nel corso della loro ricerca, i ricercatoi di Kaspersky affermano di avere visto la batteria dello smartphone di prova gonfiarsi e deformare il dispositivo in sole 48 ore dall’infezione (altri dettagli qui).

Le attività malevole di Loapi non finiscono qui: essendo al comando di un centro in remoto, il malware può scaricare nuovi moduli per adattarsi a qualsiasi nuova strategia ideata dai suoi creatori per far soldi. Ad esempio, un giorno può trasformarsi in un ransowmare, un altro in spyware o in un Trojan bancario. Nel codice della versione attuale Kasperky spiega di avere scoperto funzionalità che non sono state ancora utilizzate ma che sicuramente lo saranno in futuro.

Per proteggersi i consigli sono quelli di sempre: installare app solo dal Google Play (i Trojan a volte riescono a insinuarsi negli store ufficiali ma ovviamente la possibilità che ciò avvenga è molto minore rispetto ad altri siti di dubbia provenienza), disattivare l’installazione di app da fonti sconosciute per una maggiore sicurezza (basta andare su Impostazioni > Sicurezza e verificare che non sia spuntata la casella “Origini sconosciute”), dotarsi di un antivirus affidato e rinomato.

Dispositivi Android a parte, meccanismi di mining delle criptovalute sfruttati all’insaputa dell’utente sono stati recentemente individuati anche in alcuni siti web.