Dal 2013, molti siti web ufficiali appartenenti a governi di tutto il mondo sono stati hackerati e danneggiati da un hacker che si è auto-identificato come “VandaTheGod”.

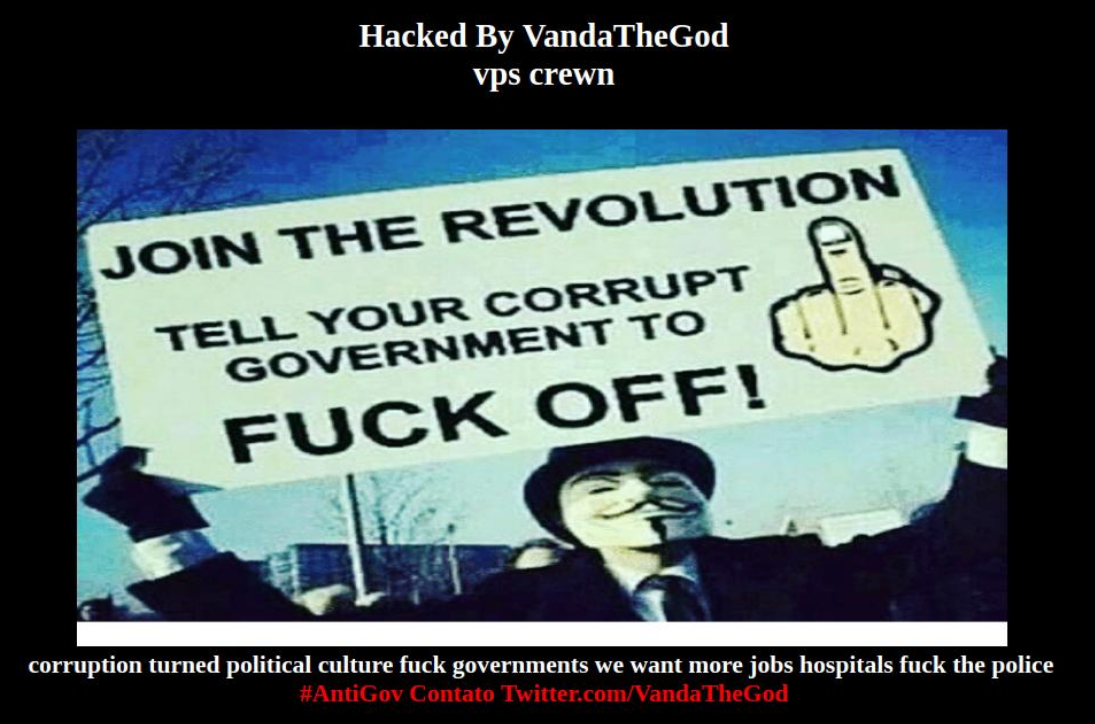

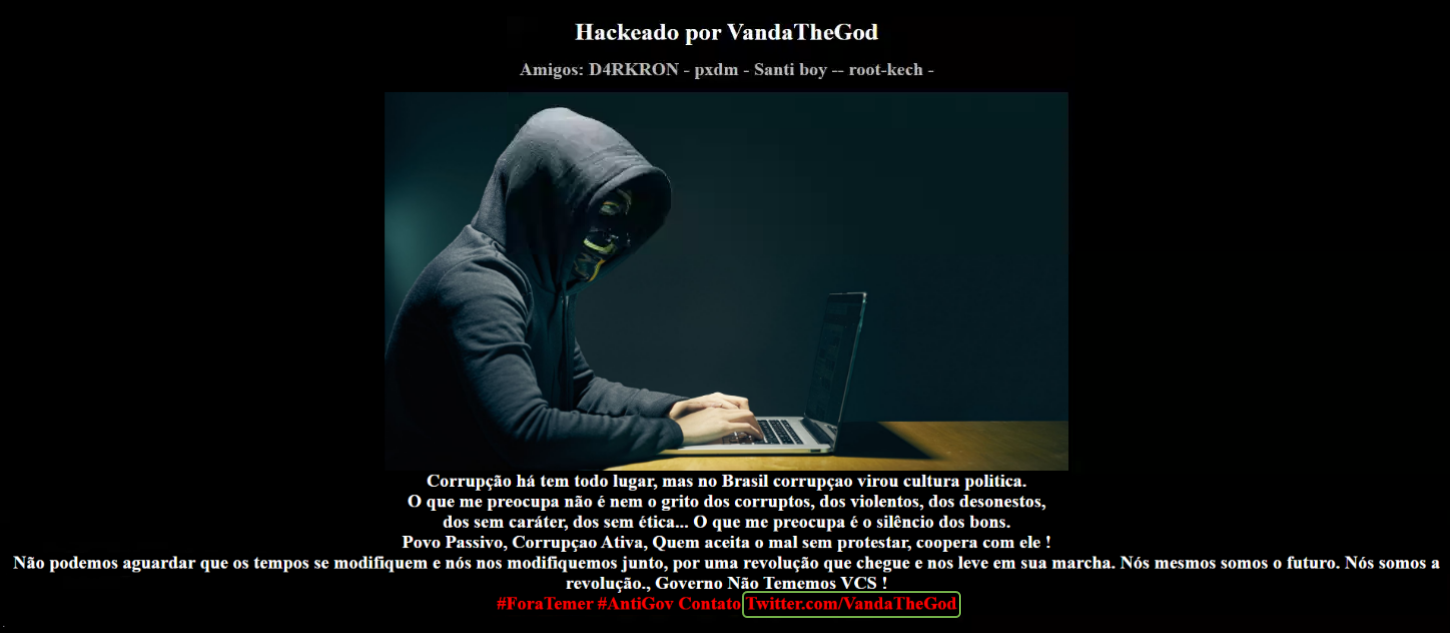

L’hacker ha preso di mira i governi di numerosi Paesi, tra cui: Brasile, Repubblica Dominicana, Trinidad e Tobago, Argentina, Tailandia, Vietnam e Nuova Zelanda. Molti dei messaggi lasciati sui siti web danneggiati implicavano che gli attacchi erano motivati da un sentimento anti-governativo e sono stati effettuati per combattere le ingiustizie sociali che l’hacker credeva fossero risultato diretto della corruzione del governo.

Sebbene la violazione dei siti web governativi abbia dato a VandaTheGod molta attenzione, l’attività dell’aggressore non si limitava a questo ma comprendeva anche il furto di dati di carte di credito e l’esposizione di credenziali personali sensibili.

Esaminando attentamente questi attacchi Check Point (aienda specializzata in sicurezza) racconta di essere stata in grado di mappare l’attività di VandaTheGod nel corso degli anni e, alla fine, di scoprire la sua vera identità.

Attività sui social media

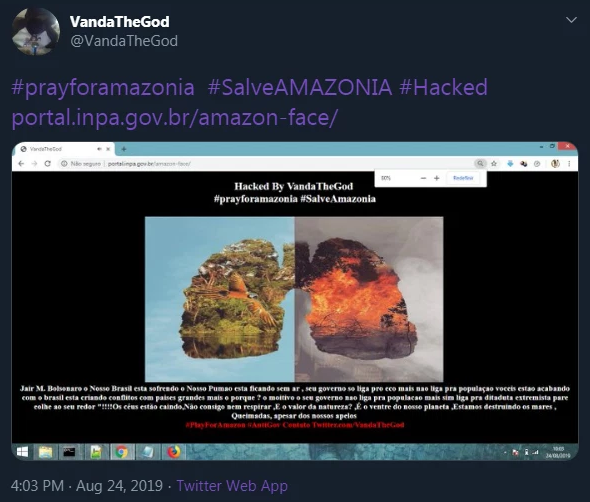

La persona che si cela dietro al nickname ‘VandaTheGod’ ha operato in passato sotto diversi pseudonimi, come ‘Vanda de Assis’ o ‘SH1N1NG4M3’, ed è stata molto attiva sui social media, principalmente Twitter. Spesso condivideva i risultati dei propri tentativi di hacking con il pubblico. Al messaggio lasciato da VandaTheGod su siti Web compromessi veniva talvolta aggiunto anche un link ad un account Twitter, a conferma del fatto che questo profilo era effettivamente gestito dall’hacker.

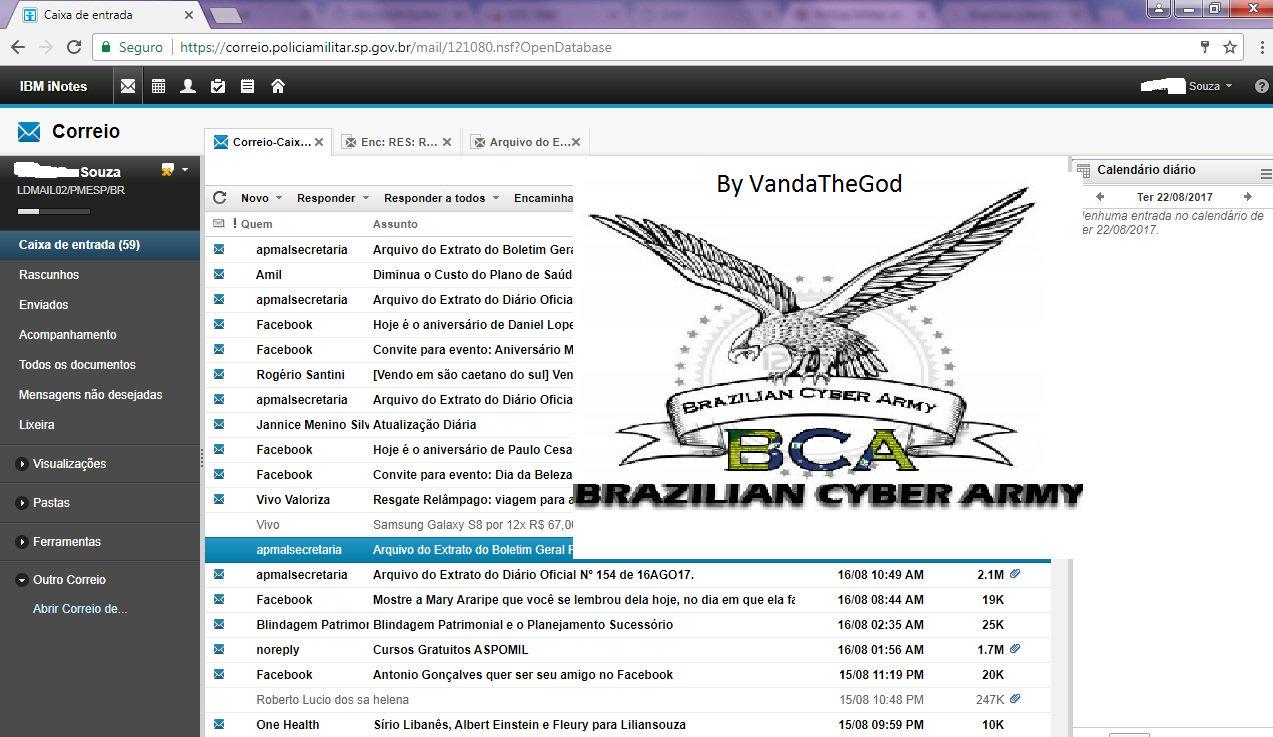

Molti dei tweet di questo account sono stati scritti in portoghese. Inoltre, l’aggressore ha dichiarato di far parte del “Brasilian Cyber Army ” o ” BCA “, mostrando spesso il logo di BCA in screenshot di account e siti Web compromessi.

Hacktivismo o solo hacking?

VandaTheGod non si è limitato a perseguire siti web governativi, ma ha anche lanciato attacchi contro personaggi pubblici, università e persino ospedali. In un caso, ha affermato di avere accesso alle cartelle cliniche di 1 milione di pazienti neozelandesi, che sono state messe in vendita per 200 dollari.

Mentre le denunce pubbliche di attività di hacking potrebbero a volte dissuadere un aggressore dall’inseguire nuovi obiettivi, in questo caso il soggetto sembrava godere dell’attenzione e spesso si vantava del fatto che le denunce menzionassero i successi di VandaTheGod. Ha anche caricato alcuni dei video riprendendo la copertura mediatica dei suoi attacchi, sul canale YouTube di VandaTheGod.

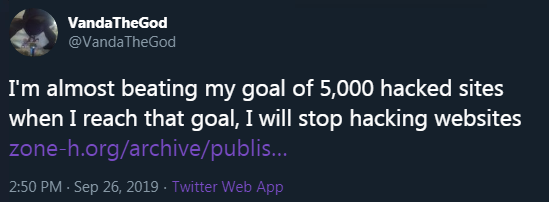

La maggior parte degli attacchi di VandaTheGod contro i governi era mossi da motivi politici, ma uno sguardo più attento ad alcuni tweet mostra che l’aggressore cercava anche di raggiungere un obiettivo personale: hackerare un totale di 5’000 siti web.

Secondo i record di Zone-H (un servizio che registra i casi di siti web danneggiati), questo obiettivo è stato quasi raggiunto, dato che attualmente ci sono 4.820 record di siti web hackerati collegati a VandaTheGod. Mentre la maggior parte di questi siti web è stata hackerata tramite una scansione di massa di internet alla ricerca di vulnerabilità note, l’elenco comprende anche numerosi siti web governativi e accademici, che VandaTheGod sembra aver deliberatamente selezionato.

Dietro alla maschera

Il ruolo principale di VandaTheGod in diversi gruppi di hacker, così come il suo amore per la pubblicità, ha fatto sì che restasse in contatto con gli altri membri della comunità hacker attraverso numerosi account di social media, account di backup in caso di takedown, indirizzi e-mail, siti web e altro ancora. Nel corso degli anni, questa attività ci ha lasciato una lunga scia di informazioni su cui indagare.

Per esempio, i registri di WHOIS per vandathegod.com mostravano come il sito fosse stato registrato da un individuo in Brasile, più di preciso da Uberlandia, utilizzando l’indirizzo email [email protected]. Si dà il caso che in passato VandaTheGod abbia affermato di essere un membro del gruppo di hacker UGNazi. Questo indirizzo email è stato usato per registrare altri siti web come braziliancyberarmy[.]com:

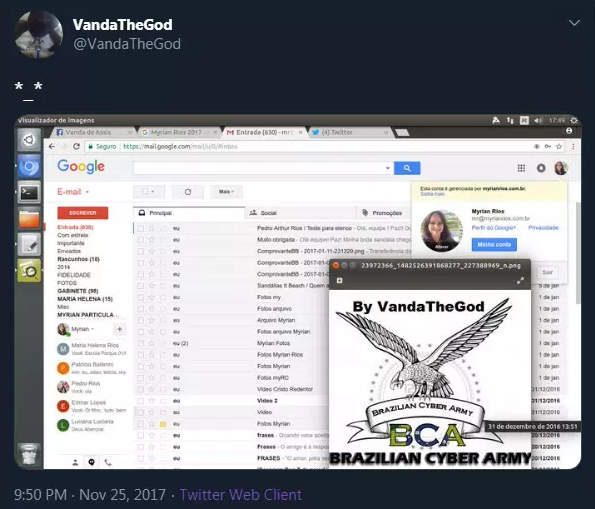

Tuttavia, non è stato l’unico caso in cui i dettagli condivisi online da VandaTheGod hanno fornito informazioni preziose sulla sua identità. Ad esempio, la seguente schermata mostra l’account e-mail compromesso dell’attrice e presentatrice televisiva brasiliana Myrian Rios:

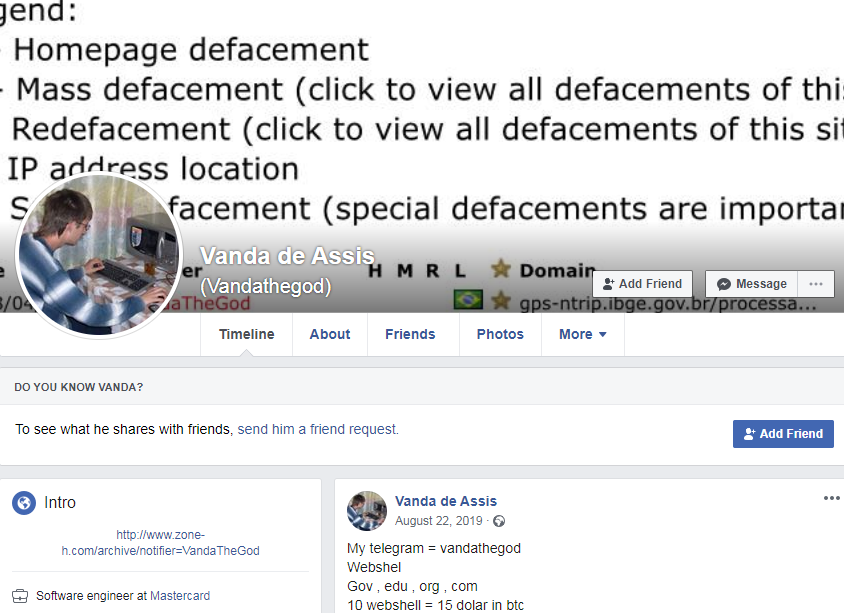

Lo screenshot mostra anche una scheda Facebook aperta con il nome “Vanda De Assis”, e indagando su quel nome in alto siamo giunti a un profilo appartenente all’hacker:

Sebbene questo profilo non riportasse alcun dettaglio sulla reale identità di VandaTheGod, Check Point ha potuto constatare molte somiglianze tra questo e gli account Twitter gestiti dall’hacker, in quanto lo stesso contenuto era spesso condiviso su entrambe le piattaforme:

Ciò che è stato più interessante, tuttavia, è stato il fatto che lo screenshot sopra riportato ha rivelato il nome di un utente qui identificato solo con le iniziali: M. R.

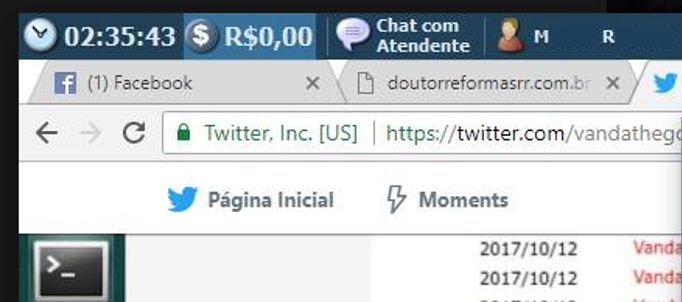

“Non potevamo essere sicuri che M. R. fossero le vere iniziali di VandaTheGod, ma abbiamo deciso che valeva la pena indagare, dato che un nome con queste iniziali è apparso anche in diversi screenshot condivisi su Twitter di VandaTheGod come nome utente della macchina usata per questa attività di hacking”, spiega CheckPoint.

“All’inizio abbiamo provato a cercare su Facebook persone di nome M.R., ma come previsto, le corrispondenze erano troppe per permetterci di approfondire la ricerca”. “La svolta è arrivata quando abbiamo cercato M.R. insieme alla città che avevamo precedentemente osservato nelle informazioni WHOIS di vandathegod[.] com: “UBERLANDIA””. “Questo ci ha dato ancora numerosi profili Facebook, ma siamo stati in grado di individuare un unico account, che conteneva un’immagine caricata a sostegno del Brazilian Cyber Army”.

“A questo punto, sapevamo di essere sulla strada giusta. Non ci restava che collegare l’account di questo individuo con uno degli account di VandaTheGod conosciuti”. “Siamo stati in grado di individuare diversi messaggi incrociati tra il profilo appena scoperto e l’account Facebook di Vanda de Assis”.

“Infine, abbiamo individuato foto condivise ritraenti stesso ambiente da diverse angolazioni, nello specifico, il soggiorno della persona che aveva postato le immagini. Questo ha confermato che sia l’account di M.R. che di VandaTheGod fossero controllati dallo stesso individuo”.

Check Point ha riferito questi risultati alle forze dell’ordine competenti. Tutti i profili social descritti esistono ancora, ma molte delle foto del profilo personale dell’hacker che corrispondono a quelle condivise dallo pseudonimo di VandaTheGod sono state in seguito cancellate. Inoltre, l’attività su questi profili si è interrotta verso la fine del 2019 e da allora la persona non ha più pubblicato alcun aggiornamento.

Dal 2013, l’attività di hacking di VandaTheGod ha preso di mira governi, aziende e individui. Ha danneggiato siti web governativi, ha venduto informazioni aziendali e ha diffuso online i dati delle carte di credito di molti individui.

Mentre molti tendono a sottovalutare i gruppi di hacking di defacement come semplici vandali digitali che scrivono slogan su siti web, VandaTheGod ha dimostrato, con numerosi attacchi di successo contro siti web di tutto rispetto, che l’hacktivismo spesso oltrepassa il limite in favore di un’ulteriore attività criminale, come il furto di credenziali e di carte di pagamento, e condivide i suoi exploit e le sue tecniche con la più ampia comunità del cyber-crimine – diventanto quindi un pericolo reale per la sicurezza online.

“VandaTheGod è riuscito a portare a termine molti attacchi di hacking”, spiega CheckPoint “ma alla fine ha fallito dal punto di vista dell’OPSEC, poiché ha lasciato molte tracce che hanno portato alla sua vera identità, soprattutto all’inizio della sua carriera di hacker. Alla fine, siamo stati in grado di collegare l’identità di VandaTheGod con certezza a uno specifico individuo brasiliano della città di Uberlândia, e di trasmettere le nostre scoperte alle forze dell’ordine per consentire loro di intraprendere ulteriori azioni”.

Tutti gli articoli di macitynet dedicati alla sicurezza sono disponibili da questa pagina.