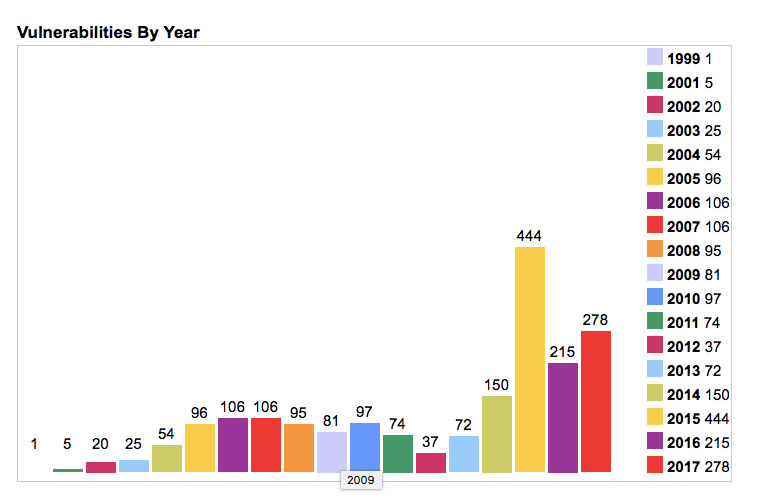

Il numero di vulnerabilità legate a macOS che ricercatori ed esperti in sicurezza informatica hanno segnalato nel 2017 sono cresciute notevolmente rispetto al passato, un incremento del 28.83% rispetto alle vulnerabilità totali segnalate nel 2016.

A riferire il tutto è MacWorld, spiegando che le vulnerabilità segnalate variano da attacchi Denial of Service (DoS) a meccanismi per l’esecuzione di codice e corruzione della memoria, e non sono mancate vulnerabilità classificate come altamente critiche ed exploit teoricamente utilizzabili in remoto.

Un attacco di tipo denial of service (DoS), lo ricordiamo, mira a impegnare completamente la larghezza di banda di una rete o a sovraccaricare le risorse di un sistema informatico al punto da rendere inutilizzabili per i client i servizi da essi offerti. Il 40% delle vulnerabilità DoS per macOS segnalate quest’anno sono state etichettate come “critiche” e attivabili da remoto nel dizionario Common Vulnerabilities and Exposures (CVE) con gradi di vulnerabilità variabili da 9.3 a 10.

Le vulnerabilità legate all’esecuzione del codice sono cresciute del 33.94% rispetto allo scorso anno, il 53.42% di queste potevano potenzialmente essere attivate da remoto e sono state classificate con grado di vulnerabilità superiore a 9.3. Questo tipo di vulnerabilità sono particolarmente apprezzate dai cybercriminali poiché consentono loro di bypassare i meccanismi di autenticazione ed eseguire codice, molte volte anche senza che l’utente se ne renda conto.

Altre vulnerabilità legate a meccanismi per la corruzione della memoria e per bypassare protezioni, nel 2017 sono cresciute del 12.5% e del 466.6% rispetto allo scorso anno, evidenziano i continui tentativi dei cybercriminali di individuare modi per compromettere macOS e ad accedere a informazioni critiche sull’utente.

Apple ha risolto un gran numero di vulnerabilità in macOS grazie alle patch di sicurezza ma alcune falle secondo i ricercatori non sono state ancora sistemate. Si raccomanda l’installazione degli aggiornamenti quando disponibili, una scelta non opzionale ma che dovrebbe essere obbligatoria. Oltre al sistema operativo è fondamentale aggiornare applicazioni e plug-in. Attenzione ovviamente anche da dove scaricate software e fate sempre attenzione alle applicazioni che, senza motivo, cercano nome utente e password dell’utente amministratore.

Come abbiamo spiegato altre volte, una semplice regola di prudenza prevede di lavorare con privilegi di amministratore solo quando è strettamente indispensabile: installare aggiornamenti del sistema operativo, eseguire procedure di manutenzione, installare applicazioni note e di provenienza inequivocabile, ecc. EÈ buona norma creare almeno due utenti: un utente amministratore e un utente senza privilegi elevati, usando quest’ultimo per svolgere le normali attività e delegando all’utente amministratore solo alcuni compiti e usando quest’ultima utenza solo quando è strettamente necessario.