Un perito in informatica forense che più volte è stato chiamato a testimoniare dalle forze dell’ordine in casi che hanno richiesto la presenza di un esperto del settore, afferma che il meccanismo che l’FBI pretende da Apple per sbloccare e decifrare l’iPhone del caso San Bernardino mette in discussione le complesse metodologie normalmente adottate nell’informatica forense.

Zdziarski ha testimoniato come esperto in vari casi in California e altre parti del mondo e si è occupato di dipanare vari nodi tecnici o scientifici dimostrando la sua competenza in vari procedimenti giudiziari civili e penali di una certa rilevanza. L’esperto spiega che fino a iOS 7, gli enti investigativi potevano emettere un ordine di comparizione e richiedere al produttore un’immagine-disco di un dispositivo coinvolto in controversie legali. Fino a che non è arrivato iOS 8 il meccanismo di cifratura era facilmente reversibile per Apple la quale era in grado di fornire senza problemi una sorta di chiave all’FBI. Benché dovesse sempre e comunque spiegare al Giudice il procedimento utilizzato, era tutto sommato un lavoro neutrale di una terza parte, eseguito alla stregua di un laboratorio che si occupa di determinare il profilo genetico di un individuo (DNA).

Nel caso che riguarda l’attentatore di San Bernardino, l’FBI ha chiesto ad Apple non una consulenza ma uno vero e proprio strumento forense, un tool per l’esame metodologico di un sistema informatico da installare su un dispositivo, scavalcando la richiesta di codice di sblocco che appare all’accensione e la funzione di cancellazione automatica che si attiva dopo troppi tentativi di inserimento errato del codice.

La richiesta dell’FBI potrebbe apparire come “assistenza ragionevole”, l’appiglio che in base all’All Writs Act del 1789 permette all’autorità giudiziaria di obbligare un’azienda alla collaborazione “forzata” chiedendo lo sblocco del dispositivo sul quale potrebbero essere archiviate prove importanti.

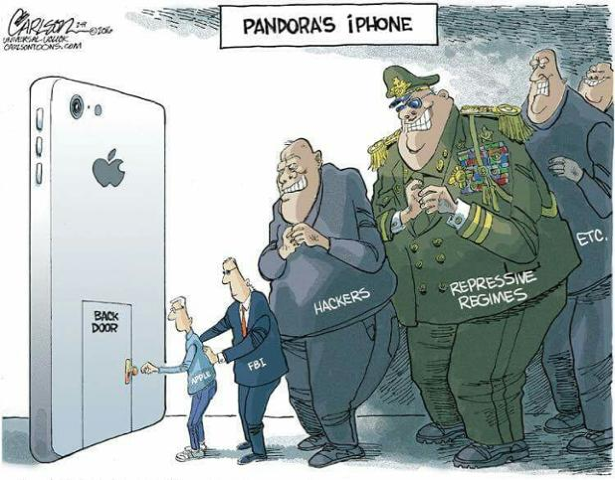

Il nocciolo della questione che oppone Apple all’FBI è lo strumento in questione, qualcosa che deve essere sviluppato ad hoc garantendo allo stesso tempo il corretto funzionamento dal punto di vista legale. Specifiche procedure di validazione, protocolli, gestione errore e così via devono essere valutate da terze parti (esterne ad Apple). Lo strumento dovrebbe essere testato su più dispositivi, risolti eventuali bug in collaborazione con beta tester, creata un’interfaccia ad hoc in grado di essere utilizzabile da terzi, creata la documentazione da presentare in tribunale con le spiegazioni tecniche dettagliate sulle procedure adottate, fornire dettagli tecnici ad accusa e difesa, creare uno staff di ingegneri ed esperti in informatica forense per mettere a disposizione lo strumento e fornire supporto tecnico.

Tutto ciò va ben al di là della “ragionevole assistenza” che Apple è tenuta a fornire ed evidenzia come strumenti, metodi e documentazione che consenta di aggirare le protezioni, come afferma Tim Cook, potrebbe finire anche nelle mani sbagliate. Le procedure da applicare in questi casi devono seguire prassi specifiche. Consentire la creazione di un semplice “hack” una tantum scavalcando tutte le regole del settore, comporterebbe un pericoloso precedente nelle regole stabilite su solide basi scientifiche e dettami nelle tecniche del trattamento delle prove: un danno d’immagine senza precedenti per la reputazione della scienza dell’informatica forense, sempre più importante ai fini probatori nell’ambito dei processi che trattano l’impiego di nuove tecnologie.