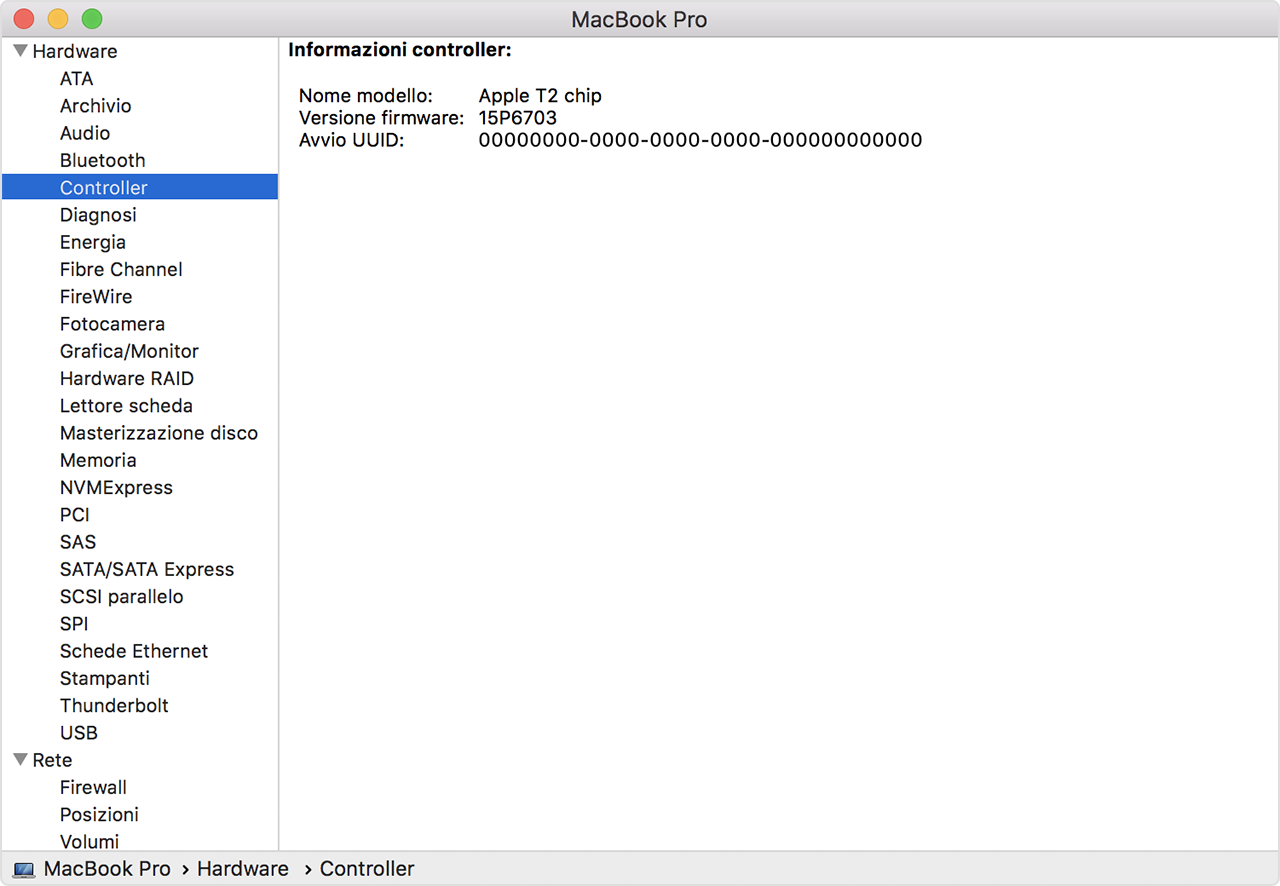

Nei Mac che integrano il chip Apple T2 – un chip sfruttato come controller di gestione del sistema, processore del segnale immagine, controller dell’audio e controller SSD – è presente una vulnerabilità irrisolvibile che potrebbe – teoricamente – permettere di scavalcare funzionalità di sicurezza accedendo fisicamente alla macchina.

A riferirlo è un ricercatore che si chiama Niels H. e si occupa di sicurezza, spiegando che il T2 è basato sul processore A10 e presenta la stessa vulnerabilità nota come checkm8 (usata per il tool checkra1n del team Pangu) che riguarda i dispositivi iOS e che potrebbe essere usata per scavalcare specifiche funzionalità di sicurezza e ottenere privilegi di root ed esecuzione nel kernel.

Anche accedendo con i privilegi di root non è in ogni caso possibile accedere a dischi cifrati con FileVault, ma potrebbe teoricamente essere possibile installare un keylogger (per registrare tutto quanto quello che viene digitato sulla tastiera) e quindi intercettare password, dettagli delle carte di credito e altre informazioni sensibili.

La vulnerabilità riguarda la BootROM dl T2 e non è possibile predisporre aggiornamenti. Vi sono ad ogni modo dei vincoli che rendono molto complesso lo sfruttamento della falla: bisogna prima di tutto accedere fisicamente alla macchina e collegare a questa un dispositivo USB-C ad hoc (appositamente predisposto a questo scopo).

Il ricercatore Niels H. riferisce di avere avvisato Apple, ma di non avere ricevuto risposte e ora ha deciso di rendere pubblico il problema per creare consapevolezza sulla questione. Il consiglio è quello di non consentire ad estranei di collegare dispositivi e apparecchiature alle porte USB, un consiglio che vale e dovrebbe valere sempre come regolamento aziendale sulla sicurezza informatica.

A questo indirizzo trovate cinque semplici consigli per per migliorare la sicurezza del Mac. Tutti gli articoli di macitynet che parlano di sicurezza sono disponibili da questa pagina.