A fine ottobre 2023 negli USA si è verificato un evento senza precedenti: 600.000 modem di un service provider (Windstream) sono risultati inservibili in pochi giorni dopo un attacco hacker.

Sull’attacco, denominato Pumpkin Eclipse (riferimento all’evento accaduto in prossimità di Halloween), cerca di fare luce Black Lotus Labs, divisione sicurezza di Lumen Technologies, spiegando che non si è trattato di un errore da parte dell’ISP (inizialmente erano stati ipotizzati problemi causati da qualche aggiornamento non andato a buon fine), ma di un problema deliberatamente provocato da cybercriminali.

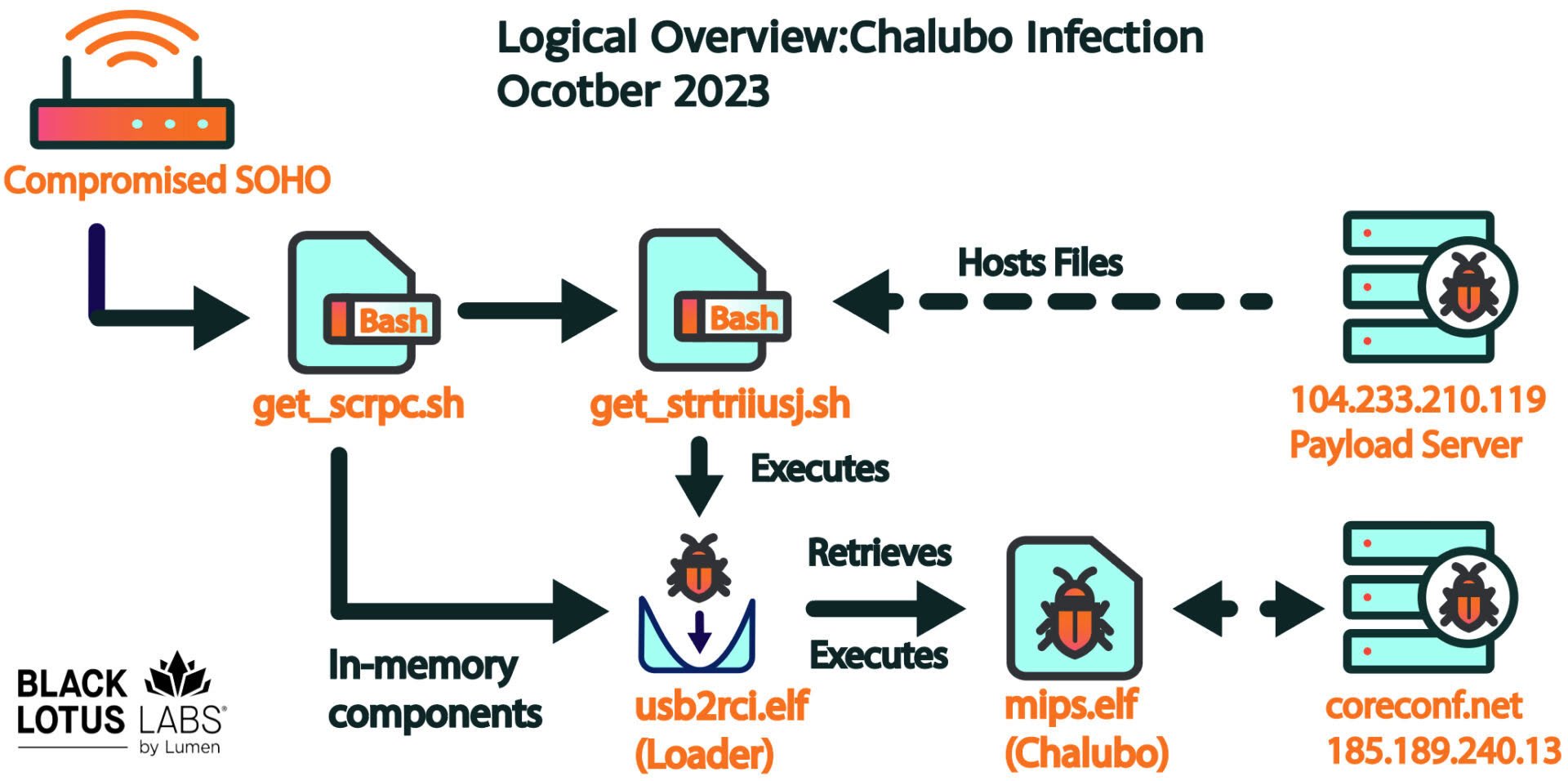

Non meglio identificati cybercriminali avrebbero sfruttato un malware commerciale noto come Chalubo per eseguire script sui dispositivi target, eseguendo codice che ha sovrascritto in modo permanente il firmware dei router (i modelli ActionTec T3200, T3260 e Sagemcom F5380).

“Riteniamo con elevata sicurezza che l’aggiornamento firmware dannoso sia stato un atto deliberato inteso a causare un’interruzione di servizio” si legge nel report.

Non si è trattato di un semplice attacco temporaneo: i dispositivi non possono essere più avviati (a causa del danneggiamento al software di gestione interno) e l’ISP è stato costretto a sostituire circa 600.000 router (una stima indicata come prudente).

È facile immaginare le implicazioni di un singolo malware in grado di bloccare centinaia di migliaia di connessioni: un impatto devastante, soprattutto in comunità rurali o poco servite, con utenti, aziende ed enti che hanno perso l’accesso alla rete, incluso accesso a servizi di emergenza, telemedicina, accesso a cartelle cliniche, ecc.

La possibilità di rendere del tutto inservibile un dispositivo da remoto, rimane un evento raro ma non impossibile; qualcosa di simile è avvenuto nel 2022 con l’invasione russa dell’Ucraina: 10.000 modem satellitari del provider erano stati messi fuori servizio con un attacco denominato “AcidRain”. Interessante notare che all’epoca era stato preso di mira uno specifico modello di router mentre nell’attacco statunitense sono stati presi di mira due modelli di router ActionTec e un modello di Sagemcom.

Non sono chiari ancora molti dettagli ma l’attaccker (dietro il quale potrebbe esserci il coinvolgimento di qualche Stato o attività gruppi noti sponsorizzati da stati-nazioni) è stato probabilmente in grado di accedere ad un pannello di amministrazione esposto su Internet o protetto da credenziali deboli.

In Italia molti ISP tendono a fornire agli utenti specifici modelli di router creati o modificati ad hoc, una “standardizzazione” che potrebbe essere fonte di preoccupazione in caso di attacco: scovando una falla, si avrebbe accesso a milioni di dispositivi presenti in case e uffici.

Per tutte le notizie sulla sicurezza informatica rimandiamo alla sezione dedicata di macitynet.