Heartbleed, il bug di OpenSSL che ha messo a rischio la sicurezza milioni di siti web in tutto il mondo, compresi quelli di grandi big della rete come Google, Flickr e Steam, ma fortunatamente non quelli di Apple, si sta rivelando un problema grave e molto esteso. L’errore individuato in OpenSSL, avrebbe permesso per anni a malintenzionati di rubare informazioni protette sfruttando la cifratura SSL/TLS che in teoria avrebbe dovuto mettere al sicuro le comunicazioni nel web, nelle mail, nei programmi di instant messaging (IM), virtual private network (VPN) e così via.

Il problema è stato nel frattempo risolto, ma non tutti i siti hanno installato sui rispettivi server la versione aggiornata del software che chiude la vulnerabilità di OpenSSL, implementazione open source dei protocolli SSL e TLS utilizzata nella maggior parte dei sistemi operativi unix-like.

Senza addentraci troppo nei dettagli tecnici, OpenSSL è il meccanismo utilizzato quando apriamo un URL che inizia con https e compare l’icona del lucchetto alla sinistra della barra degli indirizzi nel browser. Esperti di sicurezza hanno definito la vulnerabilità catastrofica poiché permette a malintenzionati di rubare password, documenti, carte di credito e altri dati trasmessi sui siti che usano la versione “bacata” del protocollo. A peggiorare la situazione, la possibilità di creare pagine web ad hoc facendo comparire il lucchetto, anche quando il canale di comunicazione (per lo scambio dati tra client e server) non è in realtà sicuro (il test di quest’ultimo può durare anche svariati minuti).

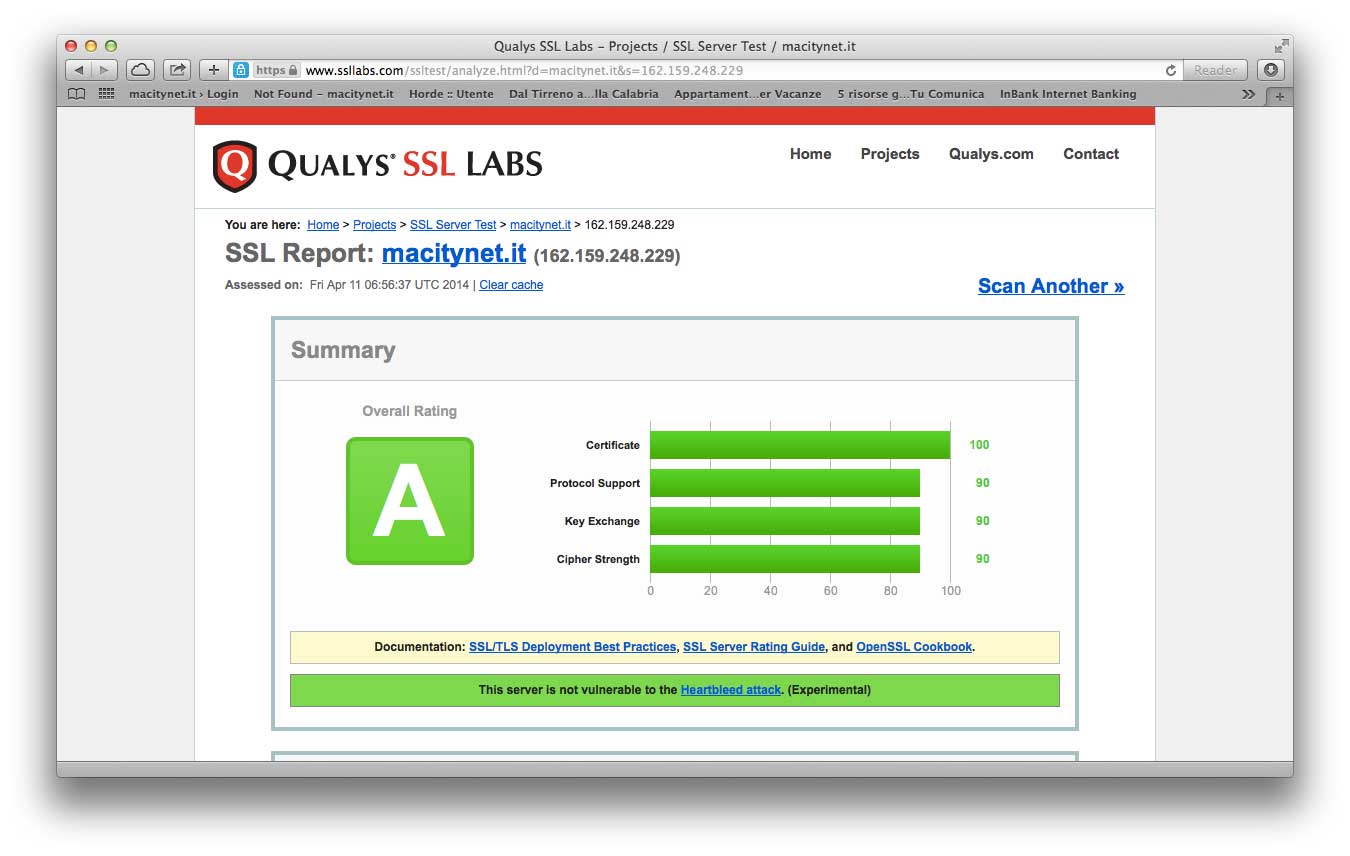

Cosa fare? Cambiare nome utente e password potrebbe non servire a nulla se i siti che normalmente utilizziamo non hanno aggiornato OpenSSL. Prima di modificare i dati di accesso è dunque bene verificare se siti per noi importanti hanno aggiornato o meno l’implementazione OpenSSL. Un primo strumento per fare le verifiche si trova a questo indirizzo: basta indicare l’indirizzo da testare e fare click su “Go”; uno strumento simile è messo a disposizione da Lastpass, a questo indirizzo e da Qualys a quest’altro indirizzo.

Se i siti risultano vulnerabili, è inutile cambiare la password sul sito stesso poiché questo è ancora intercettabile. Se usate password uguali per tutti i siti e servizi, sarà bene cambiarle sugli altri, avendo prima di tutto cura di verificare che l’implementazione OpenSSL utilizzata sia aggiornata.