I ricercatori di Check Point Research hanno individuato un nuovo “dropper” – programma ideato per diffondere malware al telefono di una vittima – all’interno di 9 app di utility su Google Play Store. Soprannominato “Clast82” dai ricercatori, il dropper ha bypassato le protezioni dello store per attivare un secondo malware che ha dato l’accesso ai pirati informatici ai conti finanziari delle vittime, così come il controllo dei loro smartphone.

Come agisce Clast82

Clast82 rilascia il malware-as-a-service AlienBot Banker, un malware di secondo stadio che prende di mira le app finanziarie bypassando i codici di autenticazione a due fattori per tali servizi. Allo stesso tempo, Clast82 integra un trojan di accesso remoto mobile (MRAT) in grado di controllare il dispositivo con TeamViewer, rendendo l’hacker il vero amministratore del dispositivo a insaputa della vittima.

Secondo Check Point l’attacco avviene in questo modo:

1. La vittima scarica una utility dannosa da Google Play, contenente il dropper Clast82

2. Clast82 comunica con il server C&C per ricevere la configurazione

3. Clast82 scarica il payload ricevuto dalla configurazione e lo installa sul dispositivo Android – in questo caso, l’AlienBot Banker

4. L’hacker ottiene l’accesso alle credenziali finanziarie della vittima e procede a controllare per intero lo smartphone della vittima

Clast82 utilizza una serie di tecniche per eludere il rilevamento di Google Play Protect. In particolare, Clast82:

- Utilizza Firebase (di proprietà di Google) come piattaforma per la comunicazione C&C.

Durante la valutazione di Clast82 su Google Play, l’hacker ha cambiato la configurazione di comandi e controlli utilizzando Firebase. Dopodiché ha “disabilitato” il comportamento dannoso di Clast82 durante l’analisi da parte di Google. - Utilizza GitHub come piattaforma di hosting di terze parti da cui scaricare il payload.

Per ogni app, l’aggressore ha creato un nuovo utente sviluppatore per Google Play Store, insieme a un repository sull’account GitHub dell’attore, permettendo così di distribuire diversi payload ai dispositivi che sono stati infettati da ogni app dannosa.

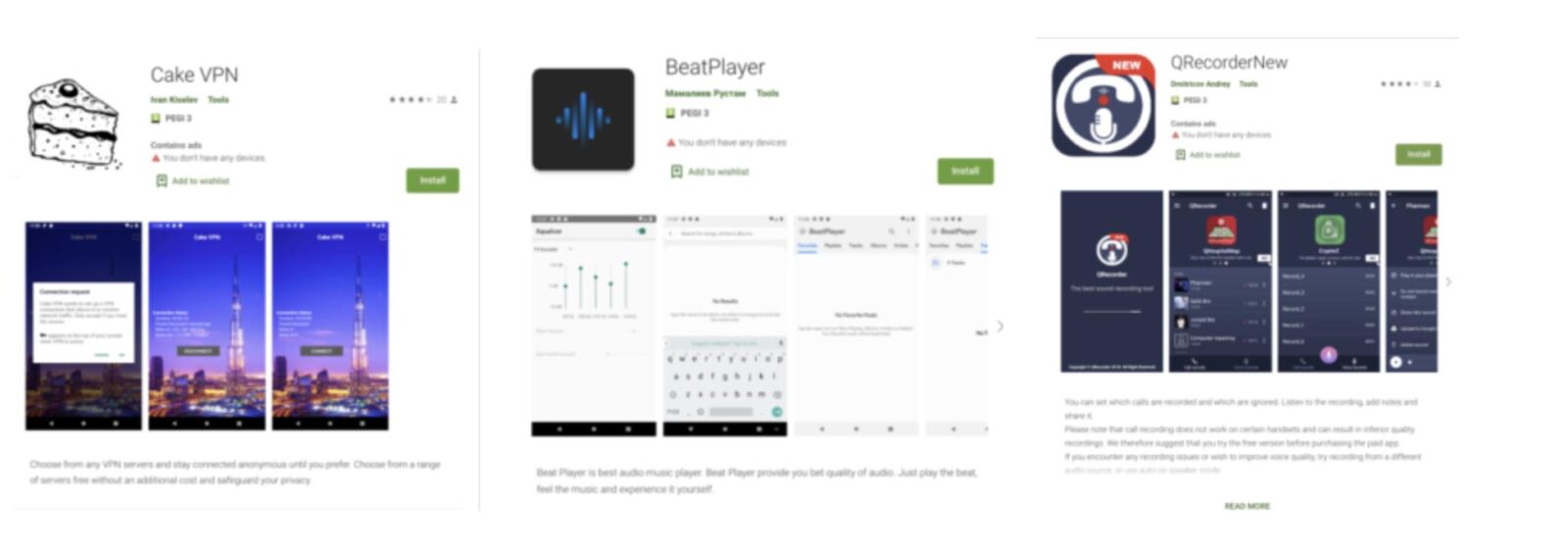

Le 9 utility contenenti il malware in questione sono: Cake VPN, Pacific VPN, eVPN, BeatPlayer, QR/Barcode Scanner MAX, Music Player, tooltipnatorlibrary, QRecorder.

I ricercatori hanno comunicato quanto scoperto a Google il 28 gennaio 2021. Lo scorso 9 febbraio, Google ha confermato che tutte le app Clast82 sono state rimosse dal Google Play Store.

Per tutte le notizie sulla sicurezza informatica vi rimandiamo a questa sezione di macitynet.