Lo scorso anno fece molto scalpore l’attacco hacker di Charlie Miller e Chris Valasek ai alcune vetture Chrysler, Dodge e Jeep ; i due dimostrarono la possiiblità di hackerare una Jeep Cherokee in movimento. Nel corso della conferenza Black Hat di quest’anno i due ricercatori esperti in sicurezza informatica hanno dimostrato due vulnerabilità ancora più pericolose.

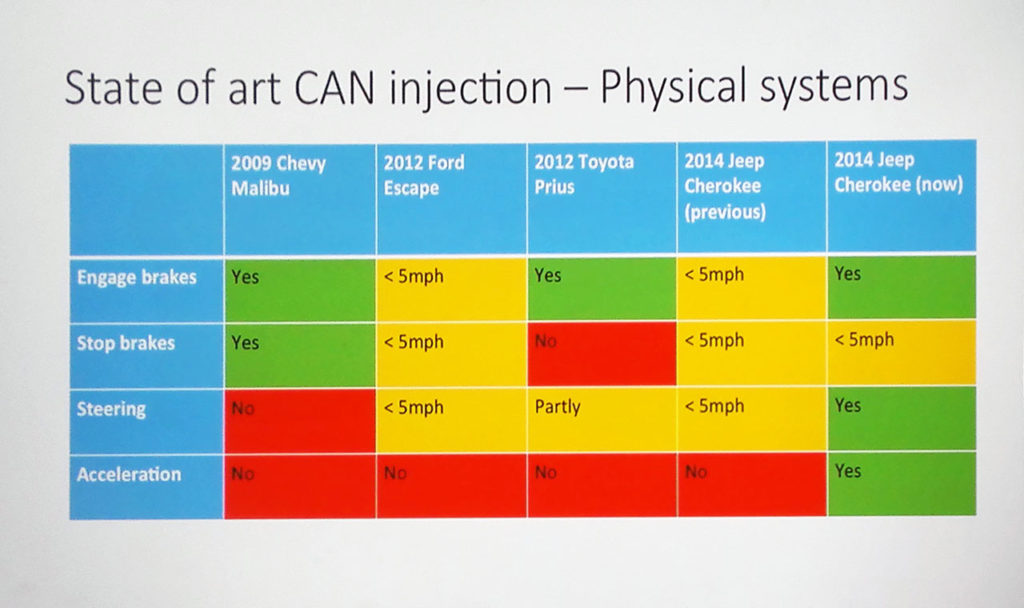

Ne parla Kasperky spiegando che nell’ultimo anno esperti in sicurezza sono stati in grado di far compiere alcune azioni pericolosissime (girare il volante, frenare o accelerare), ma solo a velocità molto basse (fino a 8 Km/h). L’attacco hacker si è servito delle vulnerabilità degli accessori intelligenti delle macchine, come il sistema di assistenza al parcheggio e gli strumenti di diagnostica della Jeep.

Queste funzioni si usano generalmente a basse velocità o con il motore spento. Provando a utilizzarle ad alte velocità, il sistema rileva un conflitto e gli accessori intelligenti non si attivano, a meno che non si riesce in qualche modo a superare tale imitazione), roprio quello che gli “hacker delle Jeep” sono riusciti a fare quest’anno.

Il computer di bordo riceve i dati del tachimetro da messaggi inviati attraverso il Controller Area Network detto anche CAN-bus, una sorta di rete locale per i veicoli. È possibile bypassare le restrizioni di sicurezza falsificando i messaggi e facendo credere all’auto di essere ancora ferma mentre invece sta sfrecciando in autostrada.

Miller e Valasek ci sono riusciti (hanno infettato una delle unità elettroniche a bordo con l’aiuto di una patch ad hoc) e sono stati in grado di utilizzare il CAN-bus per inviare letture falsificate.

Il metodo non è eccessivamente complesso. I messaggi con le letture sono numerati. Quando un’unità elettronica riceve due messaggi con lo stesso numero, fa affidamento sul primo e rifiuta il secondo. Se gli hacker assegnano i numeri corretti per falsificare i messaggi e li inviano prima che il sistema invii i messaggi reali, il sistema si affida ai dati falsi e rifiuta quelli veri.

I due ricercatori hanno scoperto hack ancora più pericolosi e senza precedenti (utilizzabili a qualsiasi velocità). Ad esempio, la possiiblità di controllare il booster e inviare comandi per far muovere le ruote. O inserire il freno di stazionamento; non importa quanto il conducente provi a fermarli (il veicolo non si può controllare durante l’attacco). I due hanno anche scoperto come alterare le impostazioni del cruise control per accelerare velocemente.

Durante un attacco hacker, il conducente può spingere il pedale del freno per fermare l’auto o provare a forzare il servosterzo (se è abbastanza bravo e attenti). I ricercatori hanno ad ogni modo evidenziato che i conducenti avevano bisogno di focalizzarsi sul movimento della macchina e sulla strada per riuscire a capire in tempo che qualcosa non stava andando per il verso giusto.

Gli hacker possono aumentare le probabilità di successo dell’attacco distraendo i conducenti con modifiche sull’ambiente circostante (ad esempio alzando improvvisamente il volume della musica o accendendo l’aria condizionata). Si tratta di trucchetti che Miller e Valasek hanno già messo in atto. Mentre il conducente cerca di risolvere i problemi con i sistemi elettronici pieni di bug, gli hacker possono far ruotare il volante, accelerare o attivare il freno di stazionamento.

Fiat Chrysler ha già risolto le precedenti vulnerabilità scoperte da Miller e Valasek. È probabile che farà lo stesso con le nuove dimostrate nell’ultima conferenza per hacker. Fiat Chrysler ha lanciato un programma di “taglie” offrendo ricompense aa quanto individuano bug e vulnerabilità. Tesla e General Motors hanno programmi simili.

Sebbene il programma di Fiat Chrysler non sia il migliore sul campo, riporta ancora Kaspersky, e i bounty siano piuttosto piccoli, per gli standard di sicurezza informatica, si tratta senza dubbio di un passo nella giusta direzione.