In questi giorni un ospedale statunitense è stato preso di mira da parte di cyber criminali che hanno tentato di portare a termine un attacco informatico inviando in una busta da lettera una apparentemente innocua chiavetta USB.

I criminali hanno inviato in una busta una chiavetta e una lettera di accompagnamento apparentemente inviata da BestBuy (un diffuso rivenditore al dettaglio di elettronica di consumo negli USA) che invitava a sfruttare l’allegata Gift Card collegando a un PC la chiavetta per conoscere l’elenco degli oggetti che potevano essere acquistati.

Sulla chiavetta USB in questione, in realtà, è presente il malware BadUSB, sfruttato per prendere controllo di un PC ed eseguire diverse operazioni, come ad esempio cancellare file o reindirizzare il traffico Internet. Peculiarità di questo malware è che non si installa nella memoria flash del dispositivo, ma nel firmware del controller, il chip che gestisce lo scambio bidirezionale dei dati con l’USB: una tecnica ingegnosa che rende molto complesso, se non impossibile, rilevare la presenza del software malevolo.

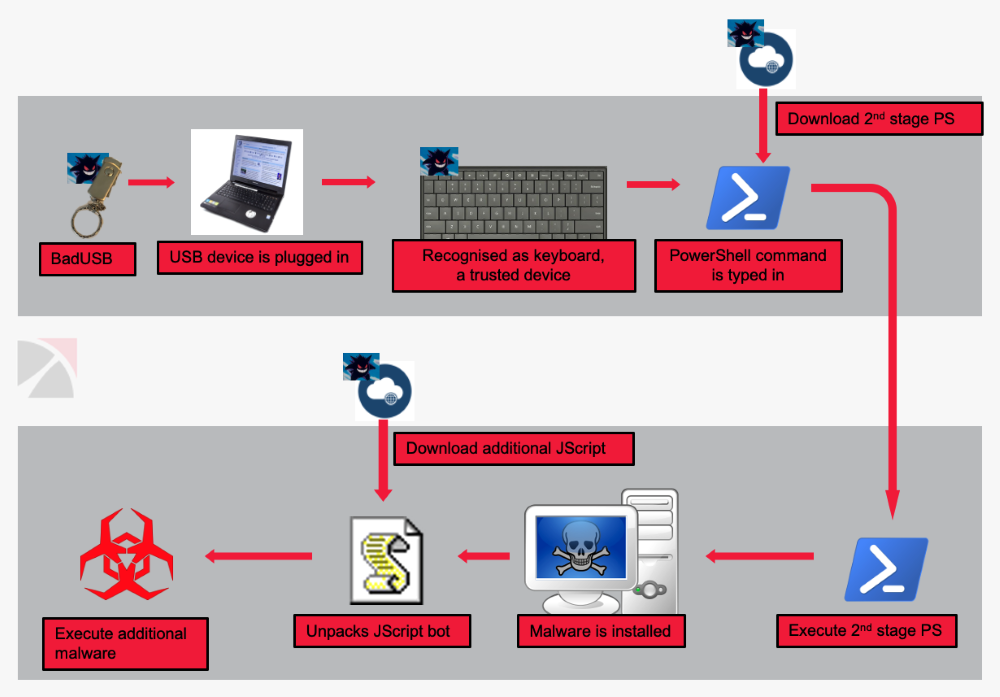

Per fortuna chi ha ricevuto la lettera non è cascato nel tranello e ha interpellato Trustwave, azienda specializzata in sicurezza, per indagare sull’accaduto. Gli esperti in sicurezza riferiscono che hanno provato a inserire la chiavetta in una workstation di test scoprendo l’attivazione di vari meccanismi e digitazione automatica di comandi nella PowerShell di Windows. I comandi della Powershell hanno richiamato alcuni script da internet installando un malware (un bot JScript) sulla macchina usata per i test.

I ricercatori hanno inizialmente riferito di non avere visto all’opera il malware inviato all’ ospedale tramite chiavetta USB, un software sviluppato probabilmente ad hoc e con uno scopo mirato; successive analisi hanno consentito di verificare che il software malevolo si comporta in modo simile ad un malware individuato da VirusTotal. Da altre analisi ancora da parte di ricercatori di Facebook e Kaspersky si ritiene che il malware sia stato creato da un gruppo di cyberminali noto come “FIN7”.

La lezione da imparare è che NON bisogna fidarsi da chiavette inviate da chicchessia. I dispositivi USB possono essere sfruttati come vettori di attacco. L’uso di dispositivi USB come strumenti di infezione non è una novità: già nel 2010 circolava una scheda programmabile denominata Teensy. Era dotata di connettore USB e consentiva di rubare tutto quanto digitato sulla tastiera. Gli hacker si resero conto delle potenzialità arrivando a creare una versione in grado di creare nuovi utenti, avviare programmi, predisporre “backdoor” e iniettare malware copiandolo o scaricandolo da un sito specifico.

Per difendersi bisogna occuparsi della sicurezza fisica, non consentendo a nessuno di collegare dispositivi USB ai propri sistemi, bloccare fisicamente le porte USB di sistemi industriali e formare i dipendenti delle aziende affinché siano conoscenza delle diverse minacce, compresa la pericolosità di dispositivi USB che arrivano da sconosciuti.

Per tutte le notizie sulla sicurezza informatica vi rimandiamo a questa sezione di macitynet.