Apple ha aggiornato la sua Platform Security Guide, un lungo documento che fornisce una panoramica completa degli ultimi progressi in termini di sicurezza per quanto riguarda iOS 14, iPadOS 14, macOS Big Sur, tvOS 14, watchOS 7 e dei servizi.

Nel documento (PDF) si evidenziano funzionalità di sicurezza integrate direttamente nei componenti fisici, la sicurezza dei sistema a partire dai processi di avvio, gli aggiornamenti software e le operazioni in corso del sistema operativo, le funzionalità di codifica per proteggere i dati degli utenti e abilitare l’inizializzazione da remoto in caso di furto o smarrimento del dispositivo. Apple evidenzia che i suoi sistemi integrano strati di protezione per garantire che le app siano libere da malware noto e non siano state alterate. Sono state inoltre predisposte delle misure di protezione aggiuntive che assicurano che l’accesso ai dati utente da parte delle app sia attentamente mediato.

Il preambolo “impegno per la sicurezza” del documento è stato aggiornato, evidenziando il vantaggio dei chip progettati da Apple su iPhone, iPad, Apple Watch e Mac. “Apple continua ad alzare l’asticella di ciò che è possibile in termini di sicurezza e privacy”, è riportato nel documento.

“Quest’anno i SoC Apple sono tutta la linea di prodotti, dall’Apple Watch, all’iPhone e all’iPad, e ora anche i Mac utilizza silicio personalizzato non solo per offrire capacità computazionale ma anche sicurezza”. “Apple Silicon costituisce la base per l’avvio sicuro, Touch ID e Face ID, la protezione dei dati, così come per l’integrità del sistema con funzionalità non apparse prima su Mac quali Kernel Integrity Protection, Pointer Authentication Codes e Fast Permission Restrictions. Queste funzionalità per l’integrità contribuiscono a prevenire comuni tecniche di attacco che hanno come target la memoria, la manipolazione delle istruzioni e l’uso di javascript sul web. Si combinano per assicurare che, anche se l’attacker riesce in qualche modo eseguire codice, il danno possa essere drammaticamente ridotto”.

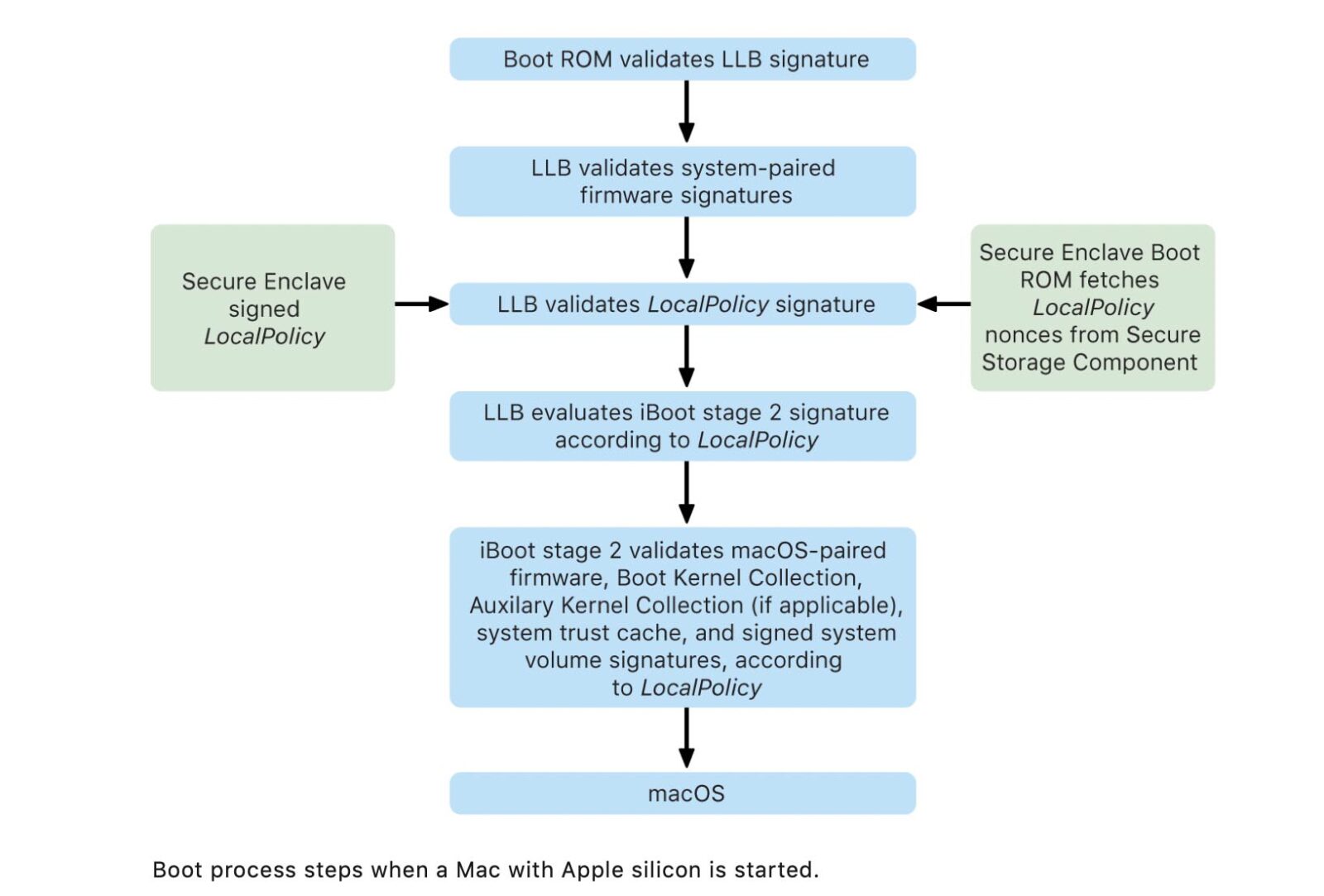

Nel documento è stata aggiunta una sezione che riguarda i Mac con Apple Silicon, evidenziando la sicurezza della procedura di avvio, le modalità di boot, di selezione del disco di avvio, nella traduzione delle istruzioni Intel con Rosetta 2, di FileVault, del Blocco Attivazione (una funzione progettata per impedire ad altre persone di usare il Mac in caso di perdita o furto).

Nella guida si evidenzia che le estensioni per il kernel non saranno supportate sui futuri Mac con Apple Silicon. “Oltre a permettere agli utenti di eseguire vecchie versioni di macOS, la Reduced Security è richiesta per altre azioni che potrebbero mettere a rischio la sicurezza del sistema dell’utente, come l’introduzione di estensioni di terze parti per il kernel (kext). Le Kext hanno gli stessi privilegi del kernel e quindi qualsiasi vulnerabilità in kext di terze parti può portare alla completa compromissione del sistema. Ecco perché gli sviluppatori sono fortemente incoraggiati ad adottare le estensioni di sistema prima della rimozione del supporto per le kext da future versioni di macOS dai Mac con Apple Silicon”.

macOS Catalina è l‘ultima versione di macOS a offrire il supporto per le estensioni del kernel. Alla Worldwide Developers Conference WWDC 2019 dello scorso anno, Apple aveva annunciato l’intenzione di deprecare – sconsigliare una caratteristica in passato documentata e ufficiale – le KEXT (estensioni del kernel) e sostituirle con un nuovo meccanismo denominato “estensioni di sistema”.

Tra i vantaggi dell’eliminazione delle KEXT, una maggiore sicurezza generale del sistema operativo. Tra gli aspetti negativi dall’impossibilità di installare le KEXT, il maggiore controllo da parte di Apple su tutto il sistema, alla stregua di quanto già l’azienda fa con iOS/iPadOS.