Patrick Wardle – un ricercatore specializzato in sicurezza informatica – ha individuato una falla in macOS che potenzialmente consente a un malware di installarsi in remoto su una macchina target sfruttando un particolare meccanismo di gestione degli URL integrato in Safari.

Della falla parla AppleInsider spiegando che il problema riguarda la finestra popup che appare quando un utente clicca (da Safari) in URL che puntano ad esempio all’App Store o a PDF, chiedendo all’utente conferma prima di aprire il link con l’app elencata nel Mac App Store o il documento con Anteprima.

L’associazione tra handler e URL consente in poche parole di indicare al sistema operativo come gestire determinati documenti. VLC, ad esempio, avvisa della possibilità di gestire molti formati video, così come Anteprima fa con vari formati di file.

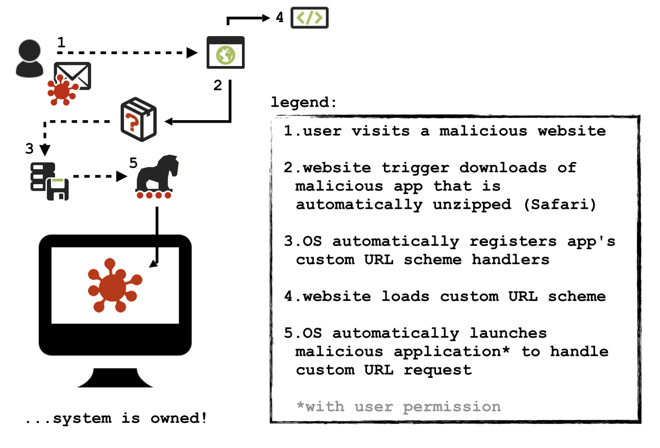

Wardle spiega nel suo blog il metodo che un cybercriminale potrebbe adottare per sfruttare la falla. Prima di tutto il malware viene caricato su un sito web. Quando l’utente visita il sito web con il file malevolo, il file .ZIP con il codice malevolo è scaricato da macOS che automaticamente scompatta i file compressi con questa modalità. Apple considera la decompressione di un file zip un’operazione “sicura”. Dopo lo scompattamento, il malware può registrare uno schema personalizzato per gli URL nel sistema. Codice malevolo in una pagina web creata ad hoc può caricare o sfogliare l’URL personalizzato facendo in modo che macOS attivi l’handler degli URL appena scaricato e avvi l’app malevola.

Safari mostra una pagina che chiede di confermare o annullare l’operazione avviata ma gli sviluppatori possono mostrare insieme al messaggio un testo personalizzato, ingannando l’utente sulle reali intenzioni dell’app e avviando l’app scaricata nella cartella dei download.

macOS integra svariati meccanismi che mettono al sicuro il Mac da applicazioni malevole. Una di queste è il Gatekeeper, una tecnologia che impedisce di installare senza volerlo software pericolosi. Gli sviluppatori possono richiedere ad Apple un Developer ID e usarlo per applicare una firma digitale alle proprie app. Gli sviluppatori possono richiedere a Apple un Developer ID e usarlo per applicare una firma digitale alle proprie app. Il Developer ID consente a Gatekeeper di bloccare le applicazioni create da sviluppatori di malware e di verificare che il software non sia stato manomesso. Se un’applicazione è stata creata da uno sviluppatore sconosciuto (cioè sprovvisto di Developer ID), Gatekeeper può mettere al riparo il Mac impedendone l’installazione.

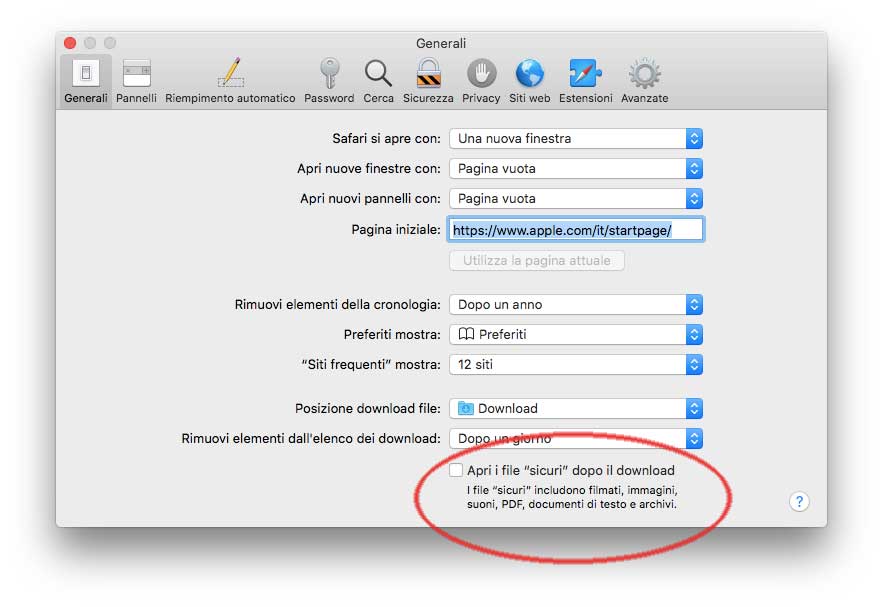

Wardle spiega che, per default, Gatekeeper consente l’esecuzione di sole app firmate ma il malware da lui individuato risulta firmato al pari di altre applicazioni malevole in circolazione. Apple può revocare il certificato fornito a uno sviluppatore se scopre che questo sviluppa applicazioni malevole ma non mette al sicuro utenti già ingannati da tecniche come quella indicata in precedenza. È possibile mettersi al sicuro impedendo lo scompattamento automatico dei file compressi. Basta aprire Safari, selezionare dal menu “Safari” la voce Preferenze e, nella sezione “Generali”, disattivare la voce “Apri i file sicuri dopo il download”.