Da quasi un anno, Apple ha attivato un “bug bounty”, un programma che prevede ricompense in denaro per chi segnala vulnerabilità sul versante hardware e software. L’idea è di incentivare esperti in sicurezza a scovare vulnerabilità e ricevere in cambio premi in denaro per quanto eventualmente scoperto. Simili iniziative nel settore non sono nuove e anche Google, Facebook e molti altri big del settore tecnologico, hanno attivato programmi simili molto prima di Cupertino.

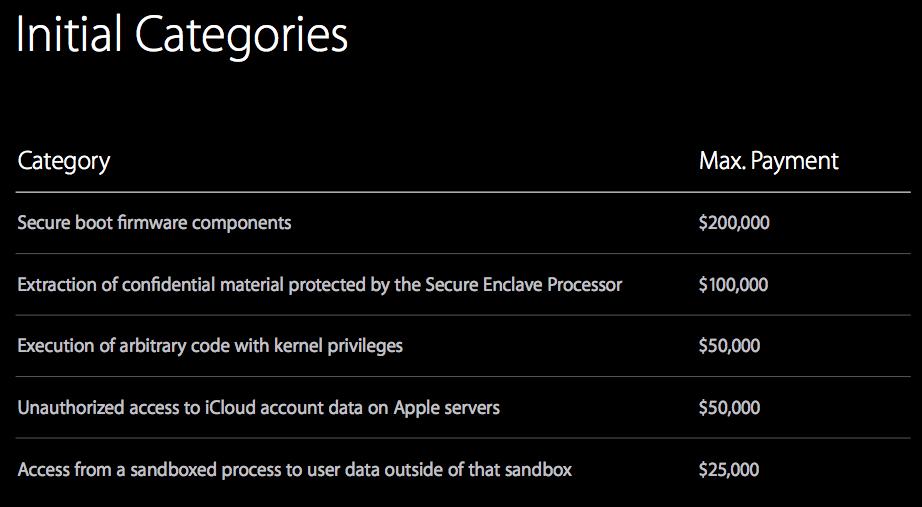

Stando a quanto riporta il sito Motherboard, l’iniziativa di Apple non sta avendo molto successo. I premi in denaro, che partono da 25.000 dollari per arrivare a un massimo di 200.000 dollari, sarebbero troppo bassi rispetto a quanto esperti in sicurezza riescono a ottenere vendono ad altri le vulnerabilità scoperte.

Nikias Bassen, ricercatore che lavora per l’azienda Zimperium, evidenzia il problema affermando che è possibile ottenere molto più denaro vendendo ad altri vulnerabilità non note. Motherboard ha parlato con vari membri del programma bug bounty di Apple ma nessuno di loro avrebbe finora segnalato ad Apple vulnerabilità di iOS o macOS, e Patrick Wardle, ricercatore di Synack, afferma senza problemi che i bug di iOS “sono troppo preziosi” per essere rivelati a Cupertino.

Apple al momento offre cinquantamila dollari a chi è in grado di dimostrare la possibilità di eseguire codice arbitrario con privilegi di kernel, 50.000 dollari per l’accesso non autorizzato a dati su account iCloud sui server Apple e 25.000 dollari per chi è in grado di dimostrare la possibilità di scavalcare la sandbox, il meccanismo che impedisce alle app di raccogliere o modificare le informazioni archiviate da altre app.

Il meccanismo di ricompensa di Cupertino prevede un ulteriore incentivo: se gli esperti di sicurezza decideranno di offrire il premio in beneficenza, Apple raddoppierà la cifra offerta per ogni vulnerabilità individuata. Ma nonostante il listino prezzi di Cupertino per il bug bounty e il raddoppio in caso di beneficenza, i premi della Mela sono considerati complessivamente troppo bassi rispetto a quanto è possibile ottenere sul mercato per le stesse informazioni: le vulnerabilità di macOS e soprattutto di iOS fanno gola a hacker, pirati informatici così come a società di sicurezza, agenzie governative e altri ancora.

Ma l’iniziativa di bug bounty di Cupertino non funziona come dovrebbe anche per altre due ragioni. La prima è che iOS è un sistema blindato e molto sicuro, che richiede la conoscenza di bug solo per poter entrare ed esplorare il codice. Per ottenere le ricompense offerte da Apple hacker e ricercatori dovrebbero comunicare a Cupertino l’intera procedura: Apple chiuderebbe le falle con dei fix che di fatto impediscono di proseguire le ricerche obbligando gli esperti a investire altro tempo per cercare altre soluzioni e bug per entrare nel sistema, vanificando così gli sforzi precedenti.

Infine per il momento il programma bug bounty di Apple è solo su invito di Cupertino e questo limita in modo sensibile il numero dei ricercatori impegnati nella caccia di vulnerabilità. Per ottenere il massimo effetto occorre coinvolgere un numero maggiore di persone ma, per poterlo fare, Apple dovrebbe impegnarsi in qualcosa che non rientra nella policy storica e tradizionale della Mela, vale a dire comunicare e divulgare di più su questioni delicate.