Alcuni esperti in sicurezza informatica dell’Università di Valencia hanno scoperto che premendo 28 volte il tasto “Backspace” (il tasto in alto a destra sulla tastiera che consente di cancellare i caratteri da destra verso sinistra), rende possibile bypassare all’avvio la procedura di autenticazione di varie distribuzioni Linux.

Il problema non riguarda il kernel (in nucleo del sistema) o il sistema operativo ma il bootloader denominato Grub2, sfruttato in varie distribuzioni GNU/Linux. In pratica è possibile bypassare la protezione con richiesta della password di Grub2 durante l’avvio del sistema (un meccanismo, fortunatamente, non abilitato di serie su varie distribuzioni).

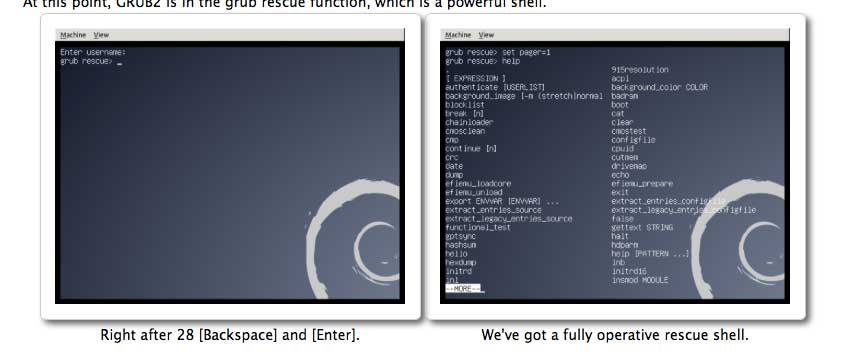

Hector Marco e Ismael Ripoli spiegano che premendo 28 volte il tasto Backspace al prompt di Grub (dalla versione 1.98 di dicembre 2009 fino alla 2.02 di dicembre 2015), viene richiamato una “shell di recovering”. La shell in questione offre vari strumenti ai più esperti, consentendo di accedere alla macchina senza bisogno di autenticazione e caricare l’ambiente operativo. Dopo l’avvio dell’ambiente operativo è ovviamente possibile installare un rootkit, sfogliare le risorse locali e predisporre attacchi di vario tipo.

Il bug ha a che fare con un overflow dei numeri interi (semplificando, un problema concernente le operazioni sui numeri all’interno di un computer). I ricercatori hanno preparato un attacco di tipo concettuale (dimostrativo), evidenziando la possibilità di attivare una backdoor e dimostrando che 55 diversi antivirus non sono stati in grado di identificare “l’infezione”. I ricercatori hanno ad ogni modo preparato un fix, che è possibile scaricare da questo indirizzo.