Apple ha aggiornato l’antimalware integrato di serie in OS X per proteggere il sistema da “Mac.BackDoor.iWorm”, nome dato a un malware individuato qualche giorno addietro da Doctor Web, una societù russa secondo la quale sarebbe diffuso su circa 17.000 Mac in tutto il mondo.

Come abbiamo già scritto, non è chiaro come il malware si sia diffuso ma normalmente questo tipo di problemi si verificano scaricando applicazioni da fonti non sicure, indicando durante la fase di installazione il nome utente e la password dell’amministratore. Il malware è stato creato in C++ e Lua, fa uso di routine di cifratura, durante l’installazione estrae alcuni file nella cartella Library/Application Support/JavaW, genera un file plist e attiva la backdoor automaticamente all’avvio. Il sistema apre una porta in ascolto restando in in attesa di istruzioni da control server acquisendo la lista di questi ultimi da reddit.com.

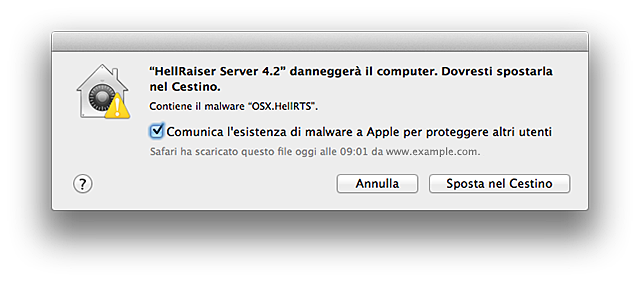

Apple ha ora aggiornato Xprotect, il sistema antimalware integrato in OS X che convalida i download bloccando automaticamente malware noti. Da OS X 10.6.x in poi, lo ricordiamo, Apple ha previsto un semplice e basilare sistema (si aggiorna in automatico via internet) che consente di proteggersi dai (per fortuna rari) malware scritti per attaccare il sistema operativo. File dall’aspetto innocente scaricati da internet, infatti, potrebbero contenere applicazioni pericolose o malware: i download effettuati con Safari, Mail, Messaggi e altri applicativi vengono analizzati per determinare se contengono applicazioni. In caso ci sia un programma eseguibile, OS X allerta l’utente e lo avvisa la prima volta che si tenta di aprire il programma. Un semplice sistema antimalware, inoltre, verifica la presenza di software malevolo grazie a un database che Cupertino aggiorna periodicamente.

Il database con le definizioni dei malware si trova nel file di sistema XProtect.plist ( in /System/ Library/ CoreServices/ CoreTypes.bundle/ Contents/ Resources/) di OS X. La funzione antimalware integrata nel sistema non offre opzioni per “ripulire” o “disinfettare” il file: il sistema si limita a consigliare di cancellare il documento “infetto”, spostandolo nel Cestino e svuotandolo.

Apple sfrutta XProtect per bloccare anche Flash o Java, chiedendo all’utente di aggiornare eventuali release che integrano vulnerabilità note, limitando l’esposizione a potenziali attacchi di tipo “0-day”.

Su OS X 10.9 e seguenti per verificare l’attivazione della funzione di quarantena dei file per ricevere aggiornamenti da Apple su malware e plugin web, basta scegliere Preferenze di Sistema, fare clic sull’icona App Store e assicurarsi che sia attiva (spuntata) l’opzione “Installa i file dei dati di sistema e gli aggiornamenti di sicurezza”.

Su OS X 10.8 e versioni precedenti, basta portarsi nelle Preferenze di Sistema, selezionare “Sicurezza e Privacy”, sbloccare il lucchetto nell’angolo inferiore sinistro indicando il nome e la password dell’amministratore, fare click su “Avanzate”, selezionare (spuntare) eventualmente l’impostazione “Aggiorna automaticamente l’elenco download sicuri” per attivare gli aggiornamenti della funzione di quarantena dei file.