Le violazioni dei dati personali al giorno d’oggi sono sempre più frequenti. Chiunque naviga in rete non è certo esente da questi possibili attacchi, tanto che stanno diventando un problema sempre più diffuso su larga scale. In questo articolo cerchiamo di capire come funziono questi attacchi, come vengono usati i nostri dati e come è possibile difendersi.

Anzitutto, una violazione dei dati si verifica quando persone non autorizzate, quasi sempre malintenzionate, accedono a informazioni sensibili o riservate. Un esempio può essere quando qualcuno intercetta conversazioni private destinate a rimanere confidenziale. Di recente vi abbiamo anche raccontato di quanto gli attacchi hacker stiano colpendo sempre più persone.

Cosa accade dopo una violazione?

Una volta ottenuti i dati, i criminali tentarono certamente di usarli a loro vantaggio, quasi sempre per scopi illeciti. Gli attacchi possono portare spesso a furti d’identità per tentare frodi finanziarie o comunque per rivendere tali dati a società che praticano quotidianamente spam.

Le informazioni rubate possono anche essere vendute sul dark web, dove altri criminali possono acquistarle per ulteriori attività illegali.

Peraltro, queste violazioni spesso non diventano di dominio pubblico, a meno che non comportino frodi su larga scala o episodi di grande rilevanza. E’ possibile, quindi, che alle volte si venga a scoprire di tali attacchi quando ormai è troppo tardi per rimediare.

Come proteggersi dalle violazioni?

Spesso è difficile proteggersi da questi attacchi, ma ci sono una serie di azioni che è possibile intraprendere per difendersi.

- Anzitutto, il consiglio è quello di cambiare spesso le password dei propri servizi o app, almeno di quelle più importanti. Ciò consente di essere maggiormente protetti, soprattutto quando si utilizzano password “forti”. E’ fondamentale cambiarle anche quando si sa di essere stati vittime di attacchi, magari effettuando contestualmente il logout dal servizio incriminato in tutti gli altri device dai quali si è fatto l’accesso.

- Oramai quasi tutte le app e i servizi consentono di attivare l’autenticazione a due fattori (2FA): si tratta di una funzione aggiunge un ulteriore livello di protezione, richiedendo un secondo codice oltre alla password per accedere agli account. Questo codice, solitamente, viene inviato tramite SMS, oppure fornito da alcune app, come Google Authenticator.

- Consiglio banale è quello di controlla periodicamente le proprie app bancarie, magari prestando attenzione a tutte le transazioni online. Spesso, se si intercetta per tempo un’attività sospetta è possibile bloccarla oppure ottenere il rimborso dalla banca. In ogni caso, se le transazioni sospette sono molteplici, il consiglio è di bloccare in via cautelativa il conto.

Prevenire è meglio che curare

Alle volte, la migliore soluzione è quella di prevenire. Ed infatti, spesso i dati utente sono esposti a rischi perché vengono inavvertitamente diffusi in rete a società che non hanno proprio intenzioni benevole.

Per questo è opportuno valutare l’opzione di affidarsi a servizi specializzati nella rimozione dei propri dati personali dalla rete, che offrono un monitoraggio continuo e la cancellazione di tutte le proprie informazioni da vari database e siti web online.

Tra questi vi abbiamo parlato più volte tra le nostre pagine di Incogni. Si tratta di un servizio che utilizza strumenti avanzati per identificare e rimuovere i dati utente da diverse fonti: siti di ricerca, broker di dati e altre piattaforme dove le informazioni potrebbero essere esposte.

Scegliendo un servizio di rimozione dati, è possibile ridurre il rischio di furto d’identità e frodi, in particolare dopo una violazione dei dati. Inoltre, questi servizi spesso offrono monitoraggio costante nel tempo e notifiche mirate, che permettono all’utente di essere informato nel caso in cui i propri dati riemergano online, agendo prontamente per eliminarli nuovamente, il tutto in modo automatico e senza che l’utente debba fare alcunché.

Come funziona Incogni

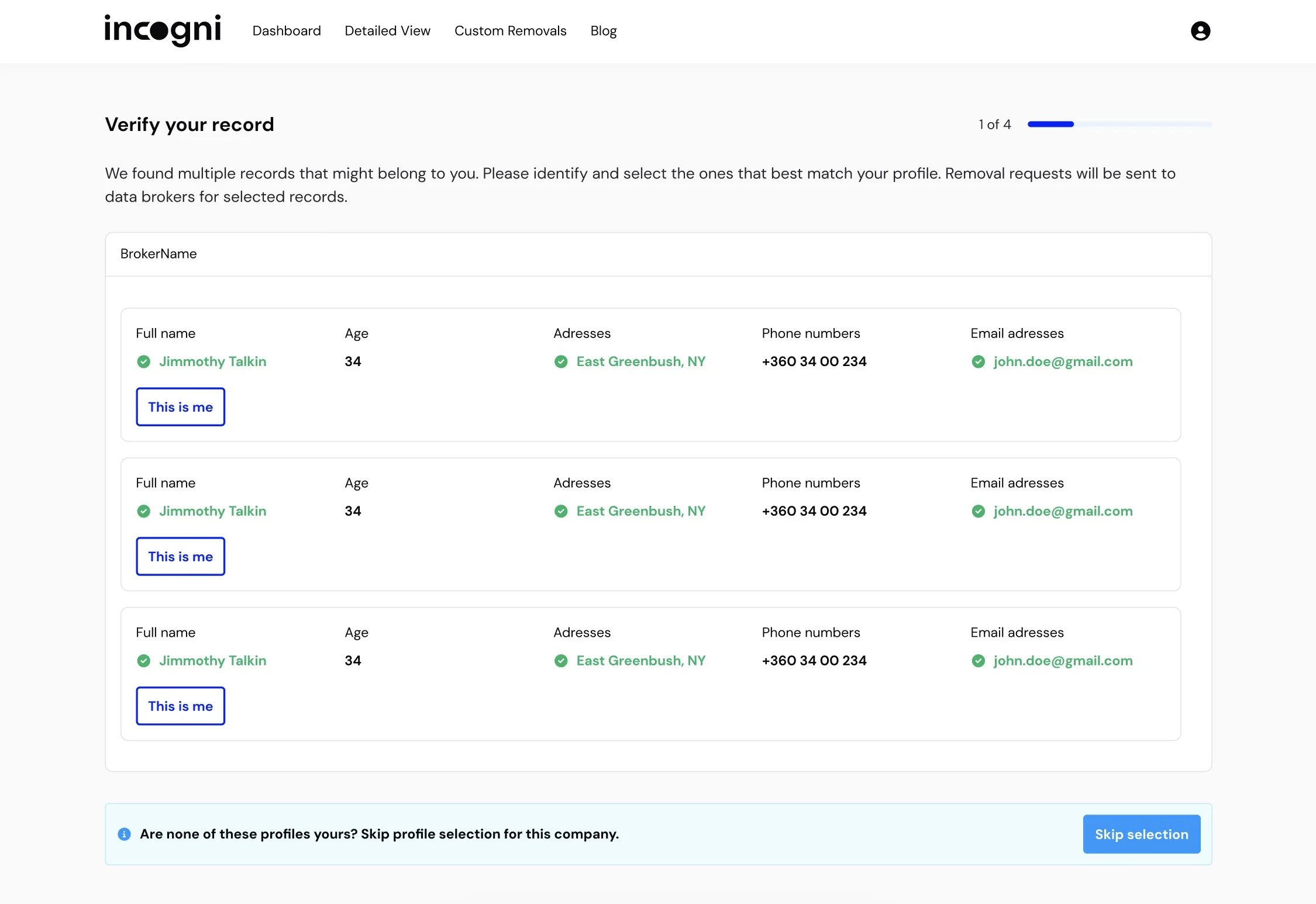

Il funzionamento di questo servizio, peraltro, è davvero semplice. L’unica cosa da fare è recarsi sulla pagina principale di incogni.com e cliccare “Get Started”. A questo punto dovrete semplicemente registrarvi al servizio, inserire i vostri dati, come il nominativo, l’indirizzo email e l’indirizzo di residenza, oltre firmare un form di autorizzazione a incogni per inviare la richiesta di cancellazione a vostro nome e per conto vostro. E’ tutto, avete finito.

Già, perché ultimate queste operazioni non vi sarà chiesto di fare altro: Incogni invierà automaticamente tutte le richieste di rimozione a qualsiasi soggetto sia in possesso dei vostri dati.

Entrando nella dashboard principale, dopo una manciata di secondi, vedrete la schermata appena sopra, dove praticamente potrete verificare quante sono le richieste di cancellazione dati inviate, quante sono quelle ancora in itinere e quante sono invece quelle completate.

Ovviamente l’utente potrà leggere il nome del broker, capire il livello di dati sensibili che il broker potrebbe detenere, e lo stato di avanzamento della richiesta di cancellazione.

Vi abbiamo spiegato per bene come funziona Incogni in questo articolo, dove sono presenti anche informazioni su come abbonarsi e sui costi.

Antivirus

Esistono anche numerosi antivirus che, ormai, fungono anche da vere e proprie armi contro attacchi hacker. Ad esempio, di recente vi abbiamo parlato di Surfshark Alert, una funzione integrata all’interno di Surfshark, ed è un prodotto di cyber security progettato per proteggere l’utente da eventuali attacchi che possono colpirlo.

La funzione avvisa l’utente quando i propri dati personali sono stati compromessi online, magari per attacchi a siti e piattaforme alle quali si è registrati. In questo modo, l’app suggerisce il modo migliore per agire rapidamente.

In ogni caso, a valle di un attacco hacker subito, è opportuno effettuare le opportune segnalazioni e denunce. Per farlo è possibile anche rivolgersi al sito della Polizia Postale, che a questo indirizzo mette a disposizioni dei pratici form per segnalare quanto accaduto.