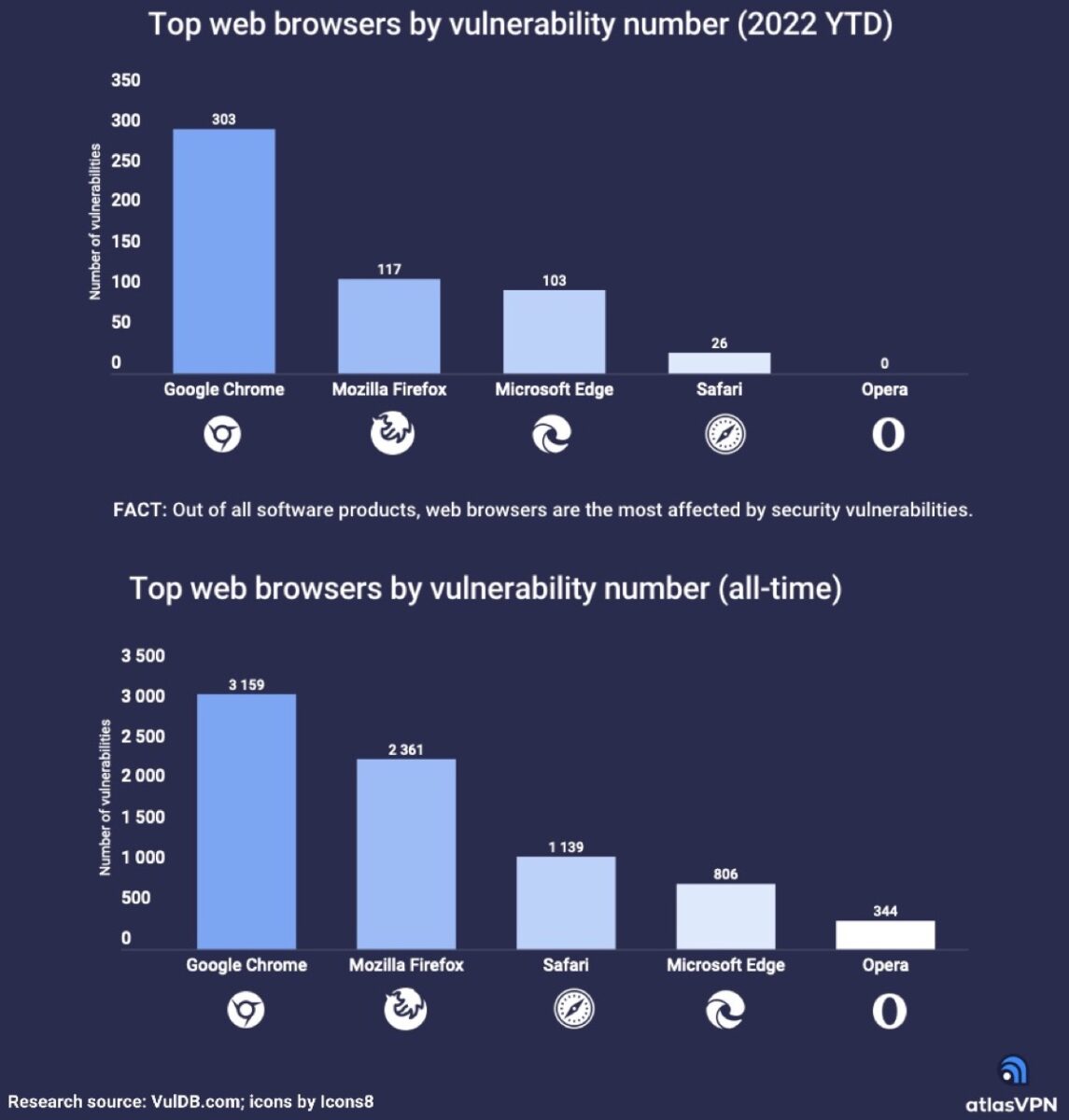

Secondo i dati riportati da una ricerca di Atlas VPN, Google Chrome è il browser per il quale è stato individuato il numero maggiore di vulnerabilità nel 2022. I numeri sono stati elaborati tenendo conto delle informazioni raccolte nel database sulle vulnerabilità VulDB partendo dal 1° gennaio 2022 al 5 ottobre 2022.

Google Chrome è l’unico browser nel quale sono state già segnalate vulnerabilità nel mese di ottobre, alcune delle quali con gravità “alta” (tipologia Arbitrary Code Execution e Denial of Service) corrette con gli ultimi update del browser. Dopo Chrome, il browser con più vulnerabilità è Firefox, per il quale sono state rilevate 117 falle; segue poi Microsoft Edge con 103 vulnerabilità, il 61% in più rispetto al 2021.

Apple Safari se la cava bene (tenendo conto che vanta oltre 1 miliardo di utenti) ma non è immune, con 26 vulnerabilità individuate nei primi tre trimestri dell’anno. Bene, anche Opera, con nessuna vulnerabilità nota segnalata quest’anno (a questo indirizzo i dettagli della ricerca). Benché offrano alcune funzionalità diverse, Google Chrome, Microsoft Edge, e Opera sono sviluppati partendo dallo stesso “motore”, elemento che spesso comporta vulnerabilità simili su browser diversi.

Le azioni di mitigazione consigliate, sono quelle di sempre: si raccomanda di aggiornare sistemi operativi e browser per Mac, Windows e Linux sempre all’ultima versione disponibile. È bene inoltre, per quanto possibile, evitare plug-in ed estensioni, elementi che potrebbero portare ulteriori debolezze nel browser.

Le estensioni del browser sono più pericolose di quanto sembrano: i ricercatori di Kaspersky evidenziano che nel caso di Google Chrome, le estensioni chiederanno il permesso di leggere e modificare tutti i dati dell’utente su tutti i siti web visitati. Una estensione come “Google Traduttore”, presente nel Chrome Web Store ufficiale, indica che l’estensione raccoglie informazioni sulla posizione, sull’attività dell’utente e sul contenuto del sito web.

Ma il fatto che per funzionare abbia bisogno di accedere a tutti i dati, di tutti i siti web, non viene rivelato all’utente finché non installa l’estensione. Molti, se non la maggior parte degli utenti, probabilmente non leggeranno nemmeno il messaggio e faranno automaticamente click su aggiungi estensione per iniziare subito a utilizzare il plug-in. Tutto ciò rappresenta un’opportunità per i criminali informatici dato che ne approfittano per distribuire adware e persino malware sotto le sembianze di estensioni apparentemente innocue.

Per tutte le notizie sulla sicurezza informatica vi rimandiamo a questa sezione del nostro sito.