AirTag (qui la recensione di macitynet) è disponibile solo da pochi giorni, ma gli utenti stanno già trovando soluzioni alternative ingegnose per utilizzarlo, spolpandolo per inserirlo nel portafogli, impiegarlo per tracciare gli animali domestici e, nelle scorse ore, AirTag è già stato craccato per eseguire operazioni diverse da quelle previste da Apple.

L’operazione è stata realizzata dal ricercatore di sicurezza Thomas Roth che è riuscito a crackare il firmware che gestisce il piccolo dispositivo di Cupertino. Roth ha prima scaricato il firmware di AirTag scoprendo che è possibile non solo modificarlo, ma anche salvarlo di nuovo nella memoria di AirTag per eseguire operazioni non previste o autorizzate da Cupertino.

Il breve video pubblicato su Twitter dal ricercatore di sicurezza, filmato che riportiamo in questo articolo, dimostra che AirTag è stato craccato con successo. Roth ha modificato il comportamento di AirTag quando viene letto tramite tecnologia NFC avvicinando uno smartphone. Nella versione originale del dispositivo AirTag viene rilevato dallo smartphone tramite NFC, così sullo schermo del telefono appare un messaggio che permette di accedere al volo alla pagina web di Apple Dov’è per localizzare e trovare AirTag, gli oggetti associati, oltre che tutti i dispositivi Apple dell’utente.

Invece nella versione di AirTag con firmware craccato, quando uno smartphone aggancia il segnale NFC, il messaggio visualizzato rimanda a una pagina web impostata dal ricercatore di sicurezza. Questo dimostra che AirTag può essere craccato, per esempio anche per rimandare a siti web malevoli o per effettuare un attacco phishinig per carpire dati e password degli utenti.

In ogni caso il rischio di sicurezza reale per gli utenti finali sembra al momento limitato. Questo perché occorre accedere fisicamente a un AirTag e avere le conoscenze per scaricare e modificarne il firmware. Tutto questo presumendo però che Apple non blocchi il funzionamento di AirTag lato server quando rileva che è stato manomesso.

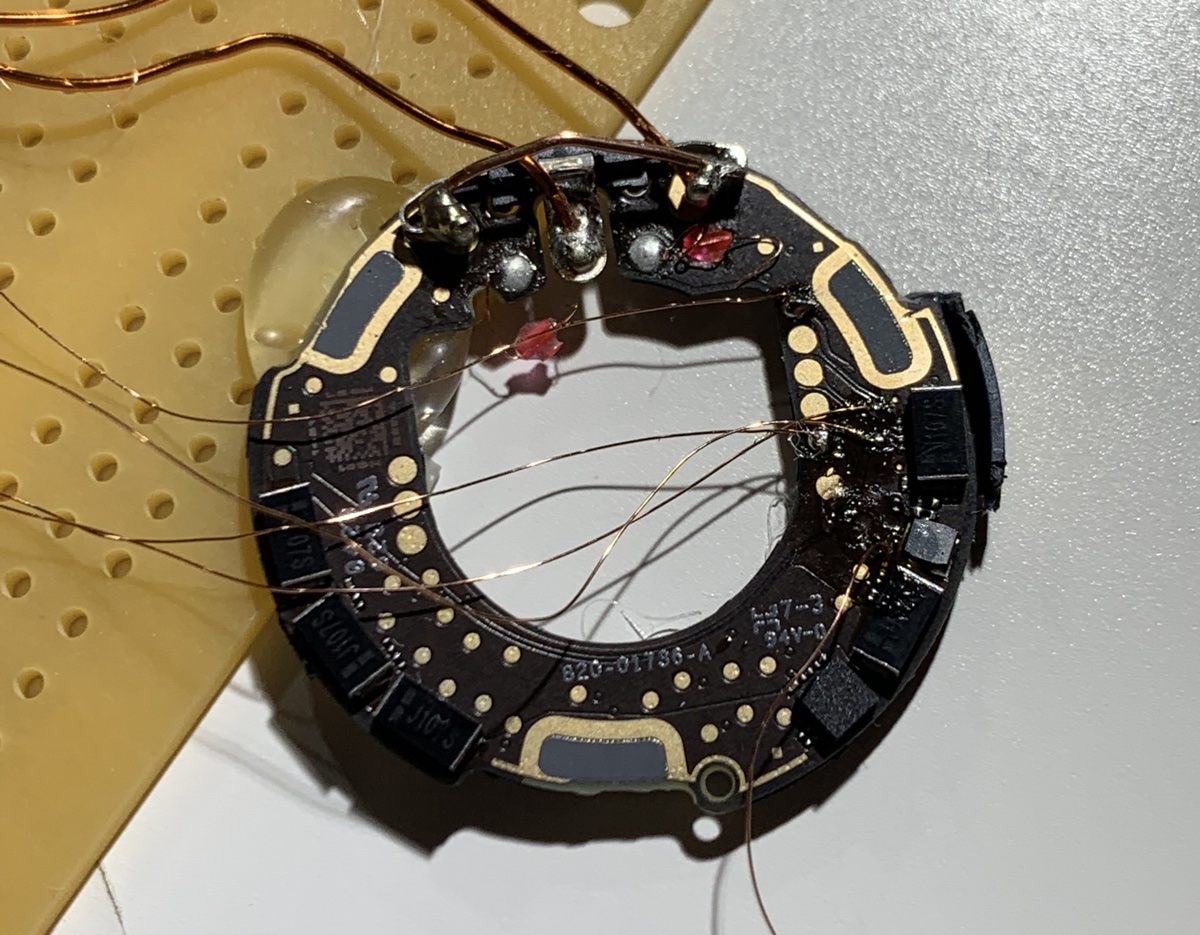

Built a quick demo: AirTag with modified NFC URL 😎

(Cables only used for power) pic.twitter.com/DrMIK49Tu0

— stacksmashing (@ghidraninja) May 8, 2021

Da un altro punto di vista la riuscita dell’hack dimostra che anche AirTag può avere una sua sorta di jailbreak, aprendo la strada a ulteriori possibili impieghi alternativi da parte di programmatori e appassionati.

Secondo il Washington Post le misure previste da Apple per evitare che AirTag venga usato per lo stalking non sono sufficienti. Qui invece come effettuare il ripristino di AirTag per cederlo e farlo usare a un altro utente. A questo indirizzo potete leggere la nostra recensione su AirTag: tutto quello che c’è da sapere sul dispositivo trova tutto di Apple è in questo approfondimento di macitynet. Tutte le novità presentate da Apple nell’evento del 20 aprile, inclusi iMac M1, iPad Pro M1 e altro ancora sono riassunte qui.