Sophos, azienda specializzata in cyber sicurezza as-a-service, ha reso noto quanto emerso dal nuovo rapporto “Active Adversary Report for Business Leaders”, una panoramica sull’evoluzione dei comportamenti e delle tecniche di attacchi cyber che hanno caratterizzato i crimini informatici nel 2022.

Questo report si basa sull’analisi di oltre 150 interventi di Incident Response (IR) gestiti da Sophos, che hanno permesso di identificare più di 500 tool e tecniche tra cui 118 file binari di tipo “Living off the Land” (LOLBin).

A differenza del malware, i LOLBin sono file eseguibili che si trovano naturalmente all’interno dei sistemi operativi e questo li rende assai più difficili da bloccare quando gli autori degli attacchi li sfruttano per le loro attività illecite.

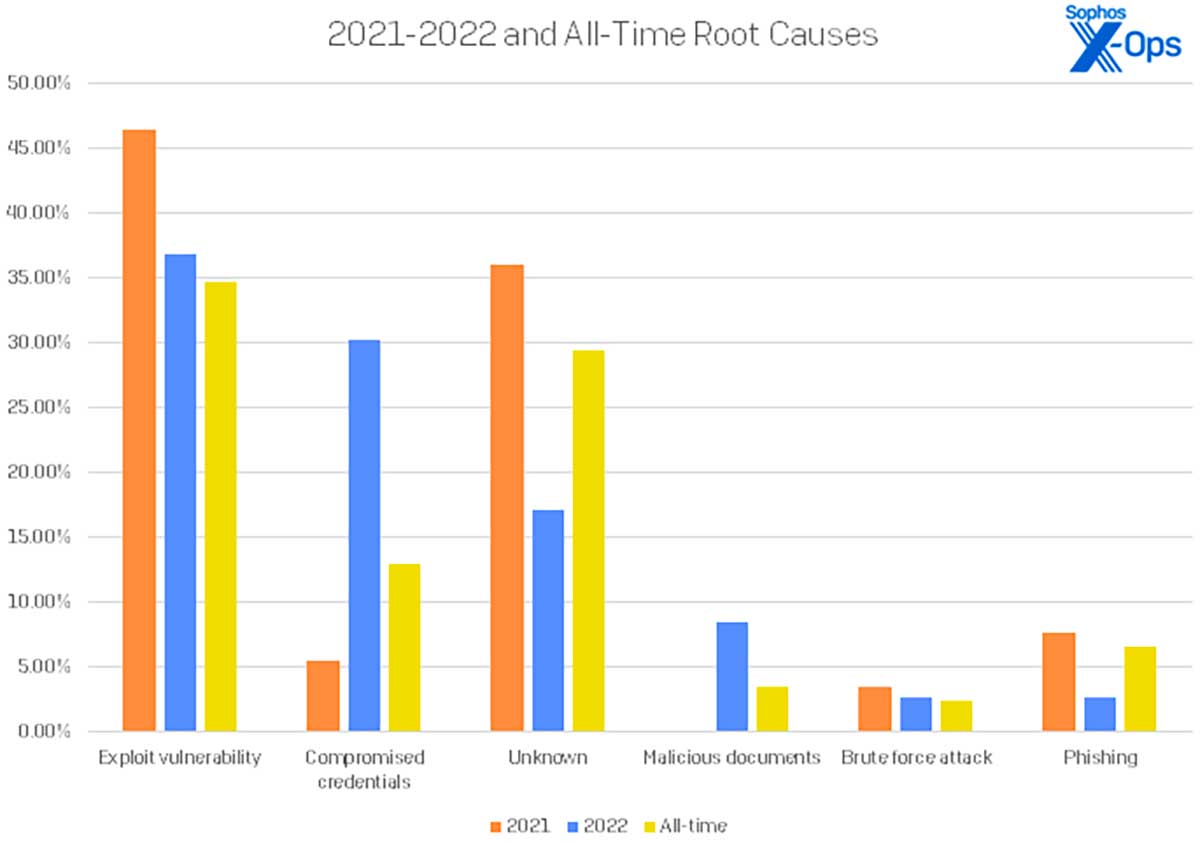

È stato rilevato come le vulnerabilità non risolte siano la più frequente causa primaria di accesso iniziale a un sistema: nella metà dei casi studiati dal report, infatti, i cybercriminali hanno sfruttato le vulnerabilità ProxyShell e Log4Shell (vulnerabilità risalenti al 2021) per infiltrarsi nelle reti delle loro vittime.

La seconda causa più comune evidenziata dagli esperti di sicurezza è l’utilizzo di credenziali compromesse. “Quando gli autori degli attacchi non forzano i sistemi per accedervi, è perché riescono ad entrare con un normale login. La realtà è che lo scenario è cresciuto di volume e complessità fino al punto in cui dalla prospettiva dei responsabili della protezione delle reti, non vi sono punti deboli evidenziabili”.

“Per la maggior parte delle aziende, i tempi in cui ci si poteva muovere autonomamente sono finiti. Oggi si trovano a dover affrontare minacce e attacchi di ogni tipo, ovunque e contemporaneamente. Esistono tuttavia tool e servizi che le aziende possono utilizzare per alleggerire parte del loro carico difensivo così da potersi concentrare sulle priorità del loro core business”, spiega John Shier, field CTO, commercial di Sophos.

In più di due terzi degli attacchi analizzati (68%) è coinvolto il ransomware, a dimostrazione di come questo fenomeno sia ancora una delle minacce più attuali per le aziende. Il ransomware è anche responsabile di quasi tre quarti delle attività di investigazione svolte nell’ultimo triennio.

Anche se il ransomware continua a dominare lo scenario delle minacce e dei crimini informatici, il tempo di permanenza dei cybercriminali nel 2022 è sceso da 15 a 10 giorni per ogni tipologia di attacco. Nel caso del ransomware, il tempo di permanenza è passato da 11 a 9 giorni, mentre la riduzione è stata ancora più netta per gli attacchi diversi dal ransomware, ridottisi dai 34 giorni del 2021 ai soli 11 giorni del 2022.

Tuttavia, a differenza degli anni passati, non è stata riscontrata una variazione significativa dei tempi di permanenza paragonando aziende o settori di dimensioni differenti. “Le aziende che hanno implementato con successo difese stratificate costantemente monitorate stanno registrando risultati migliori se si considera la gravità degli attacchi. L’effetto collaterale di un miglioramento delle difese è quello di costringere gli avversari a muoversi più rapidamente per portare a compimento i loro attacchi.

La conseguenza è che attacchi più rapidi hanno bisogno di essere rilevati prima. La sfida tra autori dell’attacco e difensori proseguirà nella sua escalation e chi non dispone di un monitoraggio proattivo ne pagherà gli effetti più pesanti”, ha concluso Shier.

Per tutte le notizie sulla sicurezza informatica vi rimandiamo a questa sezione del nostro sito.